A SecuPi nevesített szereplő a Gartner Data Security Platforms jelentésében

January 23, 2026

Letölthető tanulmány a RelNet poszt-kvantumtitkosítási megoldásairól

January 28, 2026

A SecuPi nevesített szereplő a Gartner Data Security Platforms jelentésében

January 23, 2026

Letölthető tanulmány a RelNet poszt-kvantumtitkosítási megoldásairól

January 28, 2026

Censys-kutatás a „Fake Captcha” ökoszisztémáról

A kiberbiztonság világában egy aggasztó trend hódít teret: az úgynevezett „Living Off the Web”, amely a webes alapfolyamatokba vetett bizalmat használja ki. A Censys legújabb kutatása rávilágít arra, hogy a támadók miként használják fel a megszokott biztonsági felületeket – például a Captcha-ellenőrzéseket – kártékony szoftverek terjesztésére.

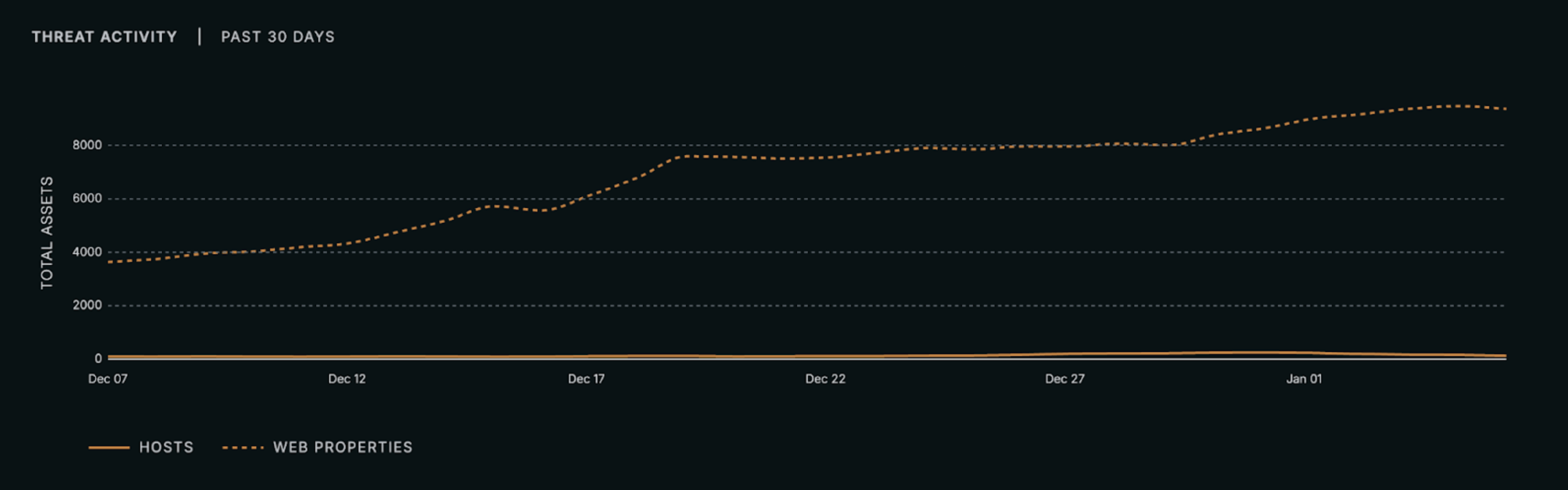

A képekkel is gazdagon illusztrált tanulmány alapját a Censys platformja és a hozzá kapcsolódó fenyegetésvadász munkafolyamatok adták. A szakemberek 9.494 különálló eszközt azonosítottak, amelyek hamis Captcha-oldalakat alkalmaztak. Ezek között egyaránt szerepeltek kifejezetten kártékony célú webhelyek és olyan legitim oldalak is, amelyeket feltörtek, hogy ilyen csalikat helyezzenek el rajtuk.

A Fake Captcha eszközök számának alakulása a Censys Threat Hunting modulban

A Censys kutatói a Censys Platform API segítségével exportálták az adatokat, kinyerve a teljes HTML kódokat és a kliensoldali szkripteket, így pontosan feltérképezték a támadási mechanizmusokat.

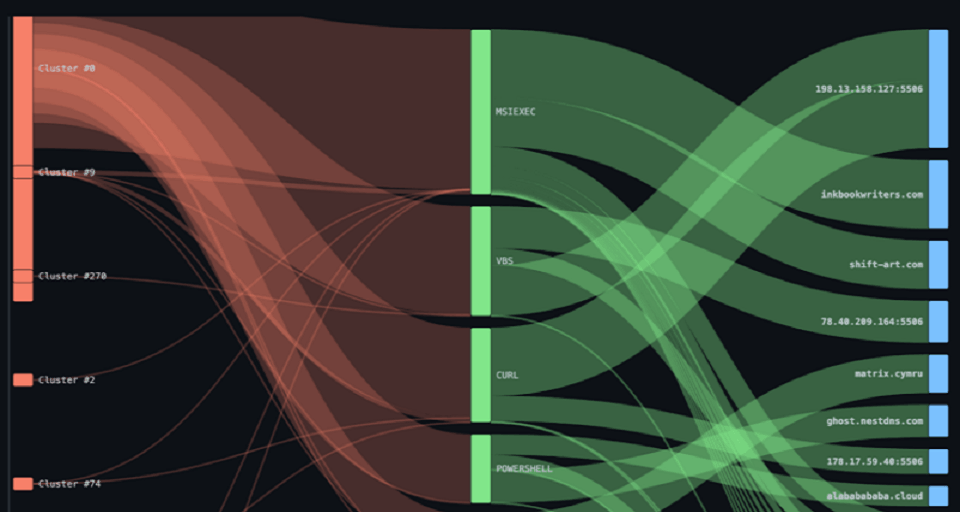

Vizuális klaszterezés: pHash technológia

A kutatás egyik leginnovatívabb eleme a perceptuális hashelés (pHash) alkalmazása volt. Mivel a statikus metaadatok nem voltak elegendőek a dinamikusan generált tartalmak elemzéséhez, a kutatók képernyőképeket készítettek az oldalakról egy sandbox környezetben futó, fej nélküli böngészővel.

A pHash segítségével a Censys képes volt vizuális hasonlóság alapján csoportosítani az oldalakat, még akkor is, ha azok kódja eltért. Az elemzés kimutatta, hogy az összes vizsgált oldal mintegy 70%-a egyetlen domináns csoporthoz tartozik, amely megtévesztésig hasonlít a Cloudflare hitelesítési felületére.

A vizuális megtévesztés csapdája

A kutatás rávilágított egy kritikus pontra: a vizuális hasonlóság nem jelent azonos viselkedést. Bár az oldalak ugyanúgy néznek ki, a háttérben három eltérő végrehajtási modell is működhet:

- Vágólap-alapú támadások: PowerShell vagy VBScript kódok futtatása, amit a felhasználó másol be.

- Telepítő-alapú terjesztés: Windows Installer (MSI) fájlok használata.

- Matrix Push C2 (Szerver-vezérelt Push): Ez a legveszélyesebb, mivel nem tartalmaz azonnali letöltést. Célja a böngészőértesítések engedélyeztetése, így a támadók később, fájlmentes módon juttathatnak el kártevőt az áldozathoz.

A Censys kutatása bebizonyította, hogy a vizuális megjelenés ma már „árucikké” vált a támadók körében, így önmagában nem alkalmas az elkövetők azonosítására. A védekezésnek az interakciós rétegre és a munkafolyamatok visszaéléseire kell összpontosítania.

Válaszul a kutatás során tapasztalt láthatósági résekre, a Censys integrálja az automatikus képernyőkép-rögzítést a platformjába. Amint a rendszer hamis Captcha-oldalt észlel, azonnal képernyőképet készít, így az efemer (gyorsan eltűnő) kártékony felületek is tartós bizonyítékként követhetővé és elemezhetővé válnak a szakemberek számára.

Keresse a RelNet szakembereit a Censys összes megoldásával kapcsolatban!

Forrás

Living Off the Web: How Trust Infrastructure Became a Malware Delivery Interface