Sérülékenységi és fenyegetettségi trendek 2023-ban

June 29, 2023

Útmutató a NIS2 irányelvhez

July 07, 2023

Sérülékenységi és fenyegetettségi trendek 2023-ban

June 29, 2023

Útmutató a NIS2 irányelvhez

July 07, 2023

Így védje vállalatát a social média veszélyeitől!

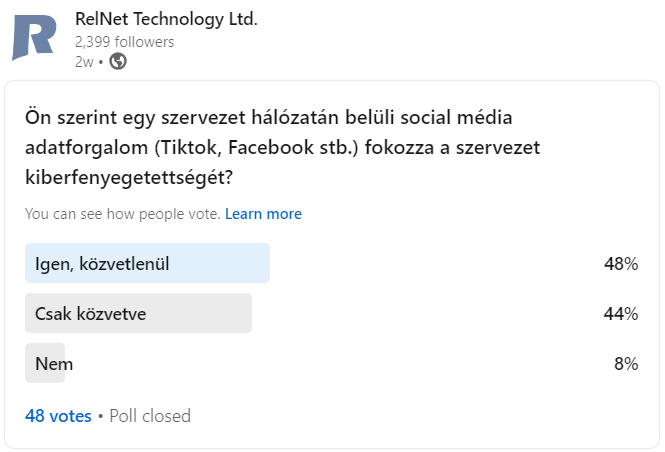

Legutóbbi LinkedIn szavazásunkon a válaszadók 92 százaléka gondolta úgy, hogy az online közösségi szolgáltatások használata közvetett vagy közvetlen veszélyt jelent egy szervezet kiberbiztonságára. Ennek apropóján járjuk körbe a közösségi kiberkockázatok témáját, a javasolt védekezési mechanizmusokat, kiegészítve a RelNet vonatkozó kínálatával.

A legfőbb veszélyek

Miközben a Facebook, a LinkedIn, a Twitter, sőt, újabban a TikTok is a modern szervezetek számára nélkülözhetetlen marketingeszközzé vált, a közösségi hálózatok használata fokozza a kiberkockázatokat – növeli a vállalatok támadási felületét azáltal, hogy olyan belső információkat vagy kapcsolatokat jelenít meg, amelyeket a kiberbűnözők adathalász-támadások, adatlopások vagy egyéb visszaélések végrehajtására használhatnak. Ugyanez vonatkozik az alkalmazottak személyes közösségi fiókjaira is. A vállalathoz kapcsolódó közösségi profilokon megjelenő bejegyzések hozzájárulhatnak ahhoz, hogy a kiberbűnözők „social engineering” technikákat vagy más módszereket alkalmazzanak az üzleti rendszerek és adatok veszélyeztetésére. Minél több információt tölt fel a felhasználó, akár a saját fiókjába is, annál nagyobb a vállalat számára a kiberbűnözés kockázata. Erre példa, amikor a kiberbűnözők a közösségi média felhasználóit veszik célba hamis fiókok segítségével, hogy a gyanútlan alkalmazottakat rávegyék személyes adatok vagy hozzáférési adatok megadására, vagy arra, hogy rosszindulatú linkekre kattintsanak. Oversharing A közösségi oldalakon gyakran posztoló személyek különösen nagy veszélyt jelentenek a szervezetekre. A megosztott bizalmas információk ugyanis olyan adatokkal látják el a kiberbűnözőket, amelyeket ők a következő módokon használhatnak fel:Hogyan csökkenthetők a közösségi média használatából eredő kockázatok?

Szerencsére a vállalatoknak többfajta módszer is rendelkezésükre áll a közösségi média használatából adódó kockázatok csökkentésére. Ezek a módszerek lehetnek szervezeti fókuszúak (képzés, szabályalkotás stb.) vagy technológiai fókuszúak (eszköz- és tartalomkorlátozás, adatforgalom-monitoring, adatszivárgás-megelőzés, jogosultságkezelés, anomáliaészlelés és válaszadás stb.). Most csak a legfontosabbakat soroljuk fel. Hozzáférés ellenőrzése A nagyvállalatokban gyakran dedikált csapatok tartják fenn a szervezet jelenlétét a közösségi médiatérben, a posztok létrehozásától, az üzenetküldésen át, az ügyfélkezelésig. Minél kevesebb embernek van hozzáférése ezekhez a közösségi fiókokhoz, annál kisebb a támadási felület, és annál könnyebb azonosítani és megfékezni egy adatbiztonsági incidenst. Ezeket a személyeket ki kell képezni a közösségi média biztonságos használatáról, például arról, hogy csínján bánjanak az üzleti információkkal, és ismerjék fel az imposztor profilokat. Közösségi médiapolitika megalkotása Egy világos, az egész vállalatra kiterjedő közösségi médiapolitikának minden érintett számára könnyen hozzáférhetőnek kell lennie. Egy ilyen irányelv meghatározza, hogy a szervezet mit javasol az érzékeny és bizalmas információk védelme érdekében, és mi az, ami kifejezetten tilos. Tágabb stratégia részeként a dokumentumnak részleteznie kell a szervezet hivatalos és használatos közösségi médiacsatornáit és azt, hogy az alkalmazottak hogyan vehetik igénybe a közösségi szolgáltatásokat. A használatára vonatkozó iránymutatásoknak mind a személyes, mind a szakmai használatra ki kell terjedniük. Felkészítés és képzés A munkatársakat tájékoztatni kell a közösségi média biztonságát növelő bevált gyakorlatokról, és meg kell követelni azok alkalmazását. A képzés párbeszéddel működik a legjobban, így a kollégák elköteleződhetnek a téma iránt. A képzésnek a következő területekre kell kiterjednie:A RelNet megoldásportfóliója

A RelNet portfóliójában számos olyan gyártó található, amelynek termékei a fent vázolt védekezési mechanizmusokat támogatják:Kapcsolódó tartalom

Cybersecurity Practices for Social Media UsersWhy Social Media Is a Weak Spot for Companies’ Cybersecurity

Cybersecurity 101. The Basics of Social Media Threats

What Is a Social Media Threat?

• Mobileszköz-menedzsment és végpontmenedzsmentAcronisadatszivárgás-megelőzésBiztonságos fájlmegosztásCoSoSysDLPEndpoint protectorFacebookforgalomanalitikaInstagramIRJogosultságkezelésLinkedIn pollLinkednInmalwareManageEngineOversharingProgetProgress FlowmonRelNetsocial mediaspear phishingspoofingSSH.comStormshieldtávoli hozzáférésTikTokTwitterWALLIXwhalingZero Trust