Miként lett a Gartner szerint piacvezető a Juniper Networks a LAN/WLAN technológiák területén?

November 13, 2020

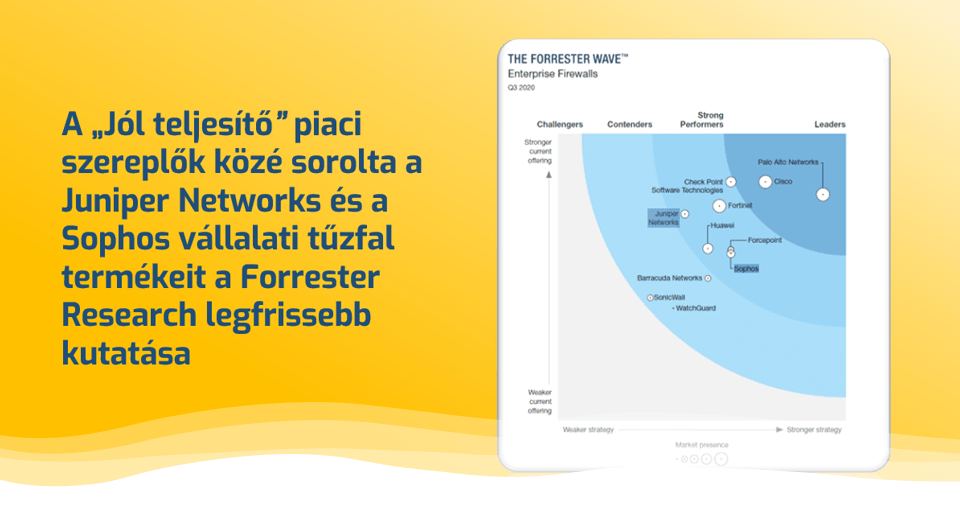

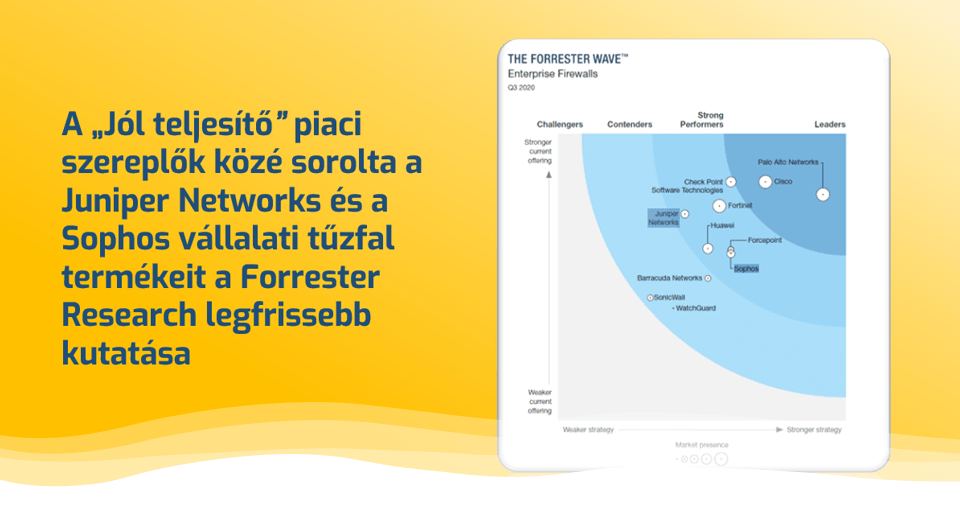

A “Jól teljesítő” piaci szereplők közé sorolta a Juniper Networks és a Sophos vállalati tűzfal termékeit a Forrester Research legfrissebb kutatása

November 20, 2020

Miként lett a Gartner szerint piacvezető a Juniper Networks a LAN/WLAN technológiák területén?

November 13, 2020

A “Jól teljesítő” piaci szereplők közé sorolta a Juniper Networks és a Sophos vállalati tűzfal termékeit a Forrester Research legfrissebb kutatása

November 20, 2020

Indikátorok használata a biztonsági támadások kivédésére a ManageEngine Log360 SIEM rendszerének alkalmazásával

Egyes támadásokat korán fel lehet ismerni, a kifinomultabb támadások képesek kárt okozni a biztonsági rendszer megkerülésével. Az IoC-k, mind az IoA-k egyidejű használatára a szervezet a nehezen felismerhető támadások ellen is védetté tehető.

A rendszerfeltörések és a kifinomult támadások száma manapság egyre növekszik, ezzel ösztönözve a biztonsági információk és események kezelésének (SIEM) folyamatos fejlesztését. Ezen fejlett támadások elleni további küzdelem érdekében a biztonsági információs platformokat és megoldásokat a gyártók, köztük a ManageEngine is, megerősítették. A támadáscsökkentő technikák fejlesztése számos új paramétert eredményezett, amelyek korán észlelik a lehetséges fenyegetéseket és támadási mintákat.

Az IoC olyan forenzikát jelent - például a rendszer naplóbejegyzéseiben vagy fájlokban található adatokat -, amelyek a rendszerben vagy a hálózatban egyértelműen kártékony tevékenységet azonosítanak. • A támadás indikátorait (indicators of attack, IoAs)

Az IoA viszont olyan gyanús, potenciálisan veszélyes eseményeket takar, melyeket korai észlelést követően a biztonsági eszközök értékelnek.

Ezek végpontvédelmi rendszerek megkerülésére és az erőforrások irreleváns forgalommal való elárasztására koncentrálnak, az informatikai rendszerek folyamatos működésének akadályozása a céljuk. Ilyenek például a DDoS-támadások, amelyek egy e-kereskedés vagy egy bank webes szolgáltatásának ellehetetlenítésére irányulnak. • Bizalmas információk megszerzésére irányuló támadások

Itt az adatok ellopására, a bizalmas információk megszerzésére összpontosít a kritikus erőforrásokhoz történő illetéktelen hozzáférés révén. Típusától függetlenül minden támadás nyomot hagy, amelyet indikátorként ismerünk. Ezeknek az indikátoroknak az értelmezése segíti a biztonsági szakembereket a védekezésben. A kompromittáltsági szakaszban a támadás már kiderült, lehetővé téve annak észlelését.

Az ilyen típusú támadások azonnal felismerhetők a megfelelő IoC riasztási profilok konfigurálásával: • Jogosulatlan hozzáférési kísérletek a kritikus adatbázisokhoz

• Az adatbázisban végrehajtott jogosulatlan másolási műveletek

• A támadó megpróbál fájlokat feltölteni vagy áthelyezni egy illetéktelen felhőalapú webhelyre A támadás felfedezésének sikere az egyes IoC-k érvényesítésétől függ, és attól, hogy a biztonsági rendszer milyen összefüggéseket talál az egyes események között. A rendszergazdáknak vizsgálniuk kell a sajátos támadási mintákat, és meg kell határozniuk azok jellemzőit. Ezt követően proaktív módon képesek elhárítani minden hasonló támadást. A támadások azonban általában nem ennyire árulkodóak. Ezt szem előtt tartva a rendszergazdáknak csapdákat kell felállítaniuk olyan korrelációs szabályok meghatározásával, amelyek a támadásmintában minden lehetséges műveletet lefednek.

A rendszergazdák engedélyezhetik a hálózati környezetük szempontjából releváns riasztási profilokat a támadások azonnali észleléséhez. Minden IoC eseményről a rendszergazdák valós idejű értesítéseket kapnak e-mailben vagy SMS-ben, valamint részletes jelentést kapnak az eseményről, felgyorsítva a támadáselhárítási folyamatot. Ezenkívül a hamis pozitív eredmények számának csökkentése érdekében a Log360 magában foglalja az esemény gyakorisága vagy időtartama alapján a riasztási profilok létrehozását bizonyos eszközök számára.

Ki próbálkozott a bejelentkezéssel, melyik IP-címről, mikor, és az távoli gazdagépről származott-e. • Sikertelen bejelentkezések részletei

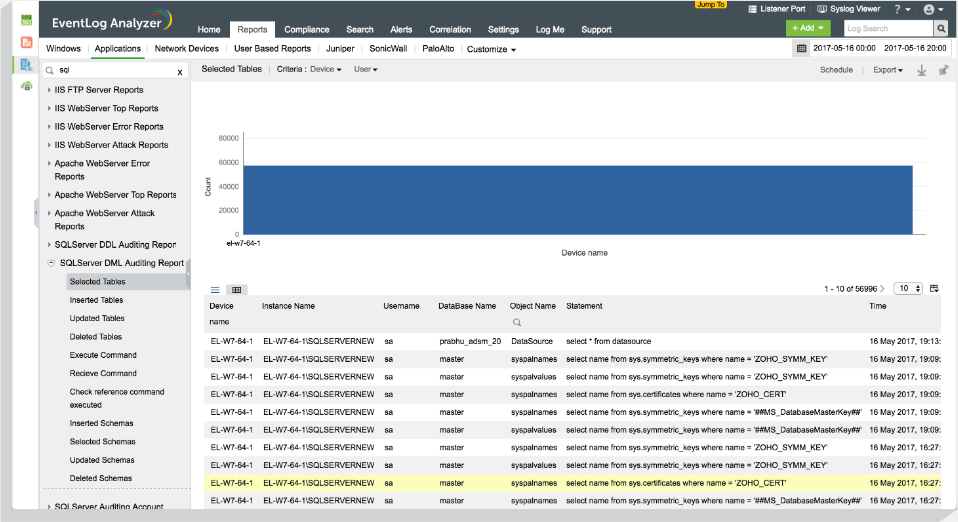

Az összes bejelentkezési hiba, beleértve a bejelentkezés sikertelenségének okát (például rossz jelszó vagy helytelen felhasználónév miatt). A kritikus információk engedély nélküli másolata. • Adatmanipuláció (DML) naplózása

Nyomon követi, hogy ki hajtott végre speciális lekérdezést az adatbázisban, honnan és mikor. • Másolási kísérletek

Meghatározza, hogy ki próbálta átmásolni az adatokat, valamint hová és melyik gépről.

Indikátorok és alkalmazásuk

Két olyan indikátor is van, amelyek segítenek a támadások azonnali észlelésében és azonosításában még a károkozás előtt. Ezek a következők: • A kompromittáltság indikátorai (indicators of compromise, IoCs)Az IoC olyan forenzikát jelent - például a rendszer naplóbejegyzéseiben vagy fájlokban található adatokat -, amelyek a rendszerben vagy a hálózatban egyértelműen kártékony tevékenységet azonosítanak. • A támadás indikátorait (indicators of attack, IoAs)

Az IoA viszont olyan gyanús, potenciálisan veszélyes eseményeket takar, melyeket korai észlelést követően a biztonsági eszközök értékelnek.

A biztonsági támadások típusai és felismerésük

A biztonsági támadások nagyjából két típusba sorolhatók: • Az üzleti tevékenységet megzavaró támadásokEzek végpontvédelmi rendszerek megkerülésére és az erőforrások irreleváns forgalommal való elárasztására koncentrálnak, az informatikai rendszerek folyamatos működésének akadályozása a céljuk. Ilyenek például a DDoS-támadások, amelyek egy e-kereskedés vagy egy bank webes szolgáltatásának ellehetetlenítésére irányulnak. • Bizalmas információk megszerzésére irányuló támadások

Itt az adatok ellopására, a bizalmas információk megszerzésére összpontosít a kritikus erőforrásokhoz történő illetéktelen hozzáférés révén. Típusától függetlenül minden támadás nyomot hagy, amelyet indikátorként ismerünk. Ezeknek az indikátoroknak az értelmezése segíti a biztonsági szakembereket a védekezésben. A kompromittáltsági szakaszban a támadás már kiderült, lehetővé téve annak észlelését.

Az ilyen típusú támadások azonnal felismerhetők a megfelelő IoC riasztási profilok konfigurálásával: • Jogosulatlan hozzáférési kísérletek a kritikus adatbázisokhoz

• Az adatbázisban végrehajtott jogosulatlan másolási műveletek

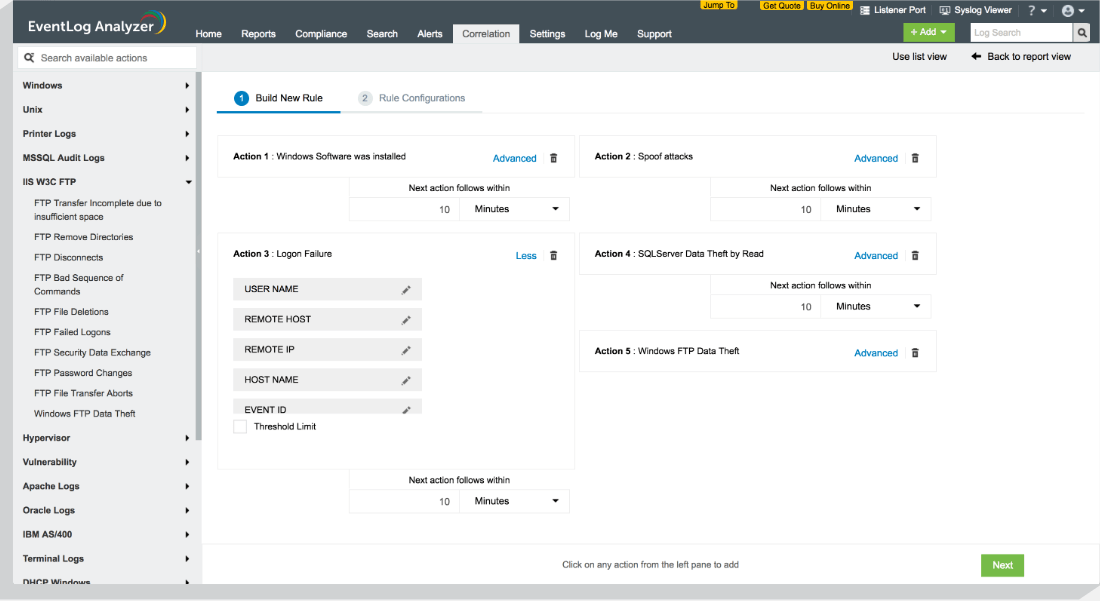

• A támadó megpróbál fájlokat feltölteni vagy áthelyezni egy illetéktelen felhőalapú webhelyre A támadás felfedezésének sikere az egyes IoC-k érvényesítésétől függ, és attól, hogy a biztonsági rendszer milyen összefüggéseket talál az egyes események között. A rendszergazdáknak vizsgálniuk kell a sajátos támadási mintákat, és meg kell határozniuk azok jellemzőit. Ezt követően proaktív módon képesek elhárítani minden hasonló támadást. A támadások azonban általában nem ennyire árulkodóak. Ezt szem előtt tartva a rendszergazdáknak csapdákat kell felállítaniuk olyan korrelációs szabályok meghatározásával, amelyek a támadásmintában minden lehetséges műveletet lefednek.

Az indikátorok felderítése és bővítése a Log360-nal

A Log360 beépített, valós idejű esemény-felismerési és reagálási rendszerrel rendelkezik, amely észleli az IoC-ket, valamint egy korrelációs motorral segíti a támadási indikátorok (IoA) bővítését.A megoldás további IP-fenyegetési adatbázist is tartalmaz, amely több mint 600 millió rosszindulatú IP-címet foglal magába.Amikor ezen IP-címek bármelyikéből érkező forgalom eléri a hálózat erőforrásait, a biztonsági rendszergazdák azonnal értesítést kapnak, így a Log360-nal akár konfigurálhatnak is egy egyéni szkriptet, amely blokkolja ezt az IP-címet.Valós idejű esemény-válasz rendszer

A Log360 több mint 700 előre elkészített riasztási profillal rendelkezik, amelyek a különböző IoC-k alapos tanulmányozásán alapulnak.A rendszergazdák engedélyezhetik a hálózati környezetük szempontjából releváns riasztási profilokat a támadások azonnali észleléséhez. Minden IoC eseményről a rendszergazdák valós idejű értesítéseket kapnak e-mailben vagy SMS-ben, valamint részletes jelentést kapnak az eseményről, felgyorsítva a támadáselhárítási folyamatot. Ezenkívül a hamis pozitív eredmények számának csökkentése érdekében a Log360 magában foglalja az esemény gyakorisága vagy időtartama alapján a riasztási profilok létrehozását bizonyos eszközök számára.

Log360 jelentések

A Log360 részletes jelentéseket is szolgáltat a kritikus adatbázisokhoz való jogosulatlan hozzáférési kísérletekről a következők szerint: • Sikertelen bejelentkezésekKi próbálkozott a bejelentkezéssel, melyik IP-címről, mikor, és az távoli gazdagépről származott-e. • Sikertelen bejelentkezések részletei

Az összes bejelentkezési hiba, beleértve a bejelentkezés sikertelenségének okát (például rossz jelszó vagy helytelen felhasználónév miatt). A kritikus információk engedély nélküli másolata. • Adatmanipuláció (DML) naplózása

Nyomon követi, hogy ki hajtott végre speciális lekérdezést az adatbázisban, honnan és mikor. • Másolási kísérletek

Meghatározza, hogy ki próbálta átmásolni az adatokat, valamint hová és melyik gépről.

A gyanús tevékenységek részletes elemzése az adatbázisban

Ezek a részletek további kontextust adnak a Log360 felhasználóknak, ami segítséget nyújt az incidensek fenyegetésként vagy támadásként történő értékelésében.

Log360 szabálykészítő

A Log360 lehetőséget nyújt a hálózat különböző eseményeinek összevetésére az ismert támadási minták azonosítása és észlelése érdekében. A rendszergazdák a Log360 segítségével egyedi korrelációs szabályt hozhatnak létre, így gyorsabban észlelhetik a hasonló támadásokat. A Log360 drag-and-drop korrelációs szabálykészítőjével a felhasználók egyszerűen kiválaszthatnak előre definiált műveleteket, és létrehozhatnak egy szabályt bármely támadási mintához. Ezenkívül a felhasználók beállíthatnak küszöbértékeket az egyes műveletekhez, hogy pontosan észleljék a támadási mintákat és időt takarítsanak meg a hamis pozitív eredmények kivizsgálása során.

Log360 szabálykészítő

Míg egyes támadásokat korán fel lehet ismerni, a kifinomultabb támadások képesek kárt okozni a biztonsági rendszer megkerülésével. Az IoC-k, mind az IoA-k egyidejű használatára a szervezet a nehezen felismerhető támadások ellen is védetté tehető. Kérdés esetén kérje szakértőink segítségét!