Változás a Juniper Networks terméktámogatásainak árában és a megújítás irányelveiben

February 23, 2021

Az Ivanti a Cherwell felvásárlásával újítja meg az ’end-to-end’ szolgáltatás- és eszközmenedzsment megoldását

March 02, 2021

Változás a Juniper Networks terméktámogatásainak árában és a megújítás irányelveiben

February 23, 2021

Az Ivanti a Cherwell felvásárlásával újítja meg az ’end-to-end’ szolgáltatás- és eszközmenedzsment megoldását

March 02, 2021

Mit tudunk a Sunburst támadásról és mit tesz a Stormshield ellene

2020. december 8-án a FireEye nevű amerikai vállalat sajtóközleményt adott ki, amelyben közölte, hogy megtámadta egy „Sunburst”-nek nevezett rosszindulatú program, és a Red Team eszközei közül néhányat eltulajdonított.

A közleményben az IT-biztonsági cég kifinomult kibertámadásként írta le a cselekményt, egy olyan veszélyforrásból, melynek „fegyelmezettsége, műveleti biztonsága és technikája arra enged következtetni, hogy államilag támogatott támadásról van szó”. Ám ez a hírértékű esemény – mely újra emlékeztetett minket arra, hogy a kiberbiztonság tekintetében senki sem érinthetetlen – csupán részlete egy nagyobb történetnek.

A Sunburst-támadás háttere

A támadást követően pár nappal, december 13-án értesültünk a károk nagyságrendjéről: a FireEye-on keresztül világszerte érintett volt több mint 18 000 vállalat és intézmény, jelesül körülbelül negyven USA kormányzati szerv, beleértve a Belbiztonsági Minisztériumot és a Nemzeti Nukleáris Biztonsági Igazgatóságot (NNSA). Mi a közös bennük? Mindegyik a SolarWinds nevű cég által gyártott Orion szoftver informatikai rendszerén belül található. A SolarWinds sokféle központi hálózat-, rendszer- és infrastruktúramenedzsmentet kínáló üzleti szoftvert gyárt. Az előzetes vizsgálatok arra utalnak, hogy a támadásért az APT29 (Cozy Bear) csoport a felelős.A Sunburst támadás kiindulási vektora

Úgy tűnik, hogy a támadás kiindulási vektora ennek az IT-monitorozó alkalmazásnak a mélyreható kompromittálása volt. Az érintett Orion verziók egészen 2019 októberéig nyúlnak vissza. Technikai értelemben a rosszindulatú program minden bizonnyal az alkalmazás fejlesztési láncába került be, még pontosabban a solarwinds.orion.core.businesslayer.dll könyvtárba. Ez a dll aztán hivatalos SolarWinds tanúsítvánnyal lett hitelesítve, ezáltal megbízható státuszt kapott. A célrendszerre történő telepítés után a bináris fájl regisztrál a rosszindulatú „Beacon” oldalon az avsvmcloud.com domain meghívásával, imitálva egy legitim SolarWinds protokollt. A kiberbűnözők ekkor egy ellenőrző-irányító (C&C) kommunikációt kezdeményeznek az eredeti kapcsolat révén megszerzett más domainekkel és IP-címekkel.A Sunburst támadás technikai részletei

RejtőzködésEz a malware technológiailag rendkívül fejlett és sokféle rejtőzködő technikát használ, mint például: • Virtuális dedikált szerver használata C&C kommunikációra olyan IP-címekkel, amelyek földrajzilag megegyeznek az áldozat országával;

• A „last mile” IP rotálása más-más földrajzi pontok között a detektálás korlátozása végett;

• Szteganográfia használata a C&C kommunikáció elrejtésére, a hivatalos „Orion Improvement Protocol”-t használva csatornaként;

• Futtatás észlelése (és leállítása) sandbox típusú környezetekben;

• Álcázó hitelesítési tokenek és accountok használata oldalazó belépések céljából, ugyanis az effajta spoofing által keltett riasztások általában nem elég kritikusak ahhoz, hogy láthatóvá váljanak. Perzisztencia

A legtöbb célzott támadáshoz hasonlóan a kiberbűnözők egyik fő törekvése bizonyos szintű perzisztenciát elérni az áldozat informatikai rendszeréhez történő hozzáférésben.

Nyilvánvalóan itt is erről van szó. Számos erre utaló mechanizmus derült ki: • Például kiemelt jogosultsággal rendelkező accountok és hitelesítési tokenek létrehozása az Azure Active Directory-ban (hozzáférés a „Key Vault”-hoz);

• Új „federation trust” hozzáadása az áldozat domainjéhez; pontosabban új Active Directory Federated Services (ADFS) TrustedRealm objektum hozzáadása új root tanúsítványként;

• További trójai programok telepítése stb. Kompromittáltsági indikátorok

A támadás különböző kompromittáltsági indikátorait (IoC) közzétette a FireEye, és itt elérhetők: • Alkalmazható ellenlépések a Sunburst malware észlelésére: github.com/fireeye/sunburst_countermeasures

• Alkalmazható ellenlépések a FireEye-tól ellopott Red Team eszközök használatának észlelésére:

/>github.com/fireeye/red_team_tool_countermeasures

A Stormshield védekezési módszerei a Sunburst támadás ellen

Ezeknek a kompromittáltsági indikátoroknak a használatával kifejlesztettük az észlelési szignatúrákat a Stromshield Network Security (SNS) hálózatvédelmi és a Stormshield Endpoint Security (SES) végpontvédelmi megoldásainkhoz. Alább olvashatók ezeknek a megoldásoknak a részletei, az általános javaslatokkal együtt.Védekezés a Stromshield Network Security-vel

Az SNS esetében számos védelmi terület aktiválható: • Frissíteni kell az SNS (alap és opcionális) integrált antivírus adatbázist, hogy magába foglalja az új Sunburst szignatúrákat (sérült SolarWinds és FireEye Red Team fájlok). Ez a ClamAV 26018 adatbázisverziót és annál frissebbeket, valamint a Kaspersky december 13-i szignatúrafrissítését jelenti.• A „Malware” kategória az Extended Web Control opciónk esetében tartalmazza a Sunburst által C&C-re és a „Beacon”-nel történő kommunikációra használt rosszindulatú URL-eket. Ha nem iratkozott fel erre az opcióra, az alábbi URL-eket tudja blokkolni az egyéni kategória használatával: o avsvmcloud[.]com

o freescanonline[.]com

o deftsecurity[.]com

o thedoccloud[.]com

o websitetheme[.]com

o highdatabase[.]com

o incomeupdate[.]com

o databasegalore[.]com

o panhardware[.]com

o zupertech[.]com

o virtualdataserver[.]com

o digitalcollege[.]org • Végül, kifejlesztettük az alább felsorolt IPS szignatúrákat. Ezek a szignatúrák észlelik a FireEye RedTeam eszközök használatát, valamint az Orion szoftver sérülékenységének a különböző üzemeltetési fázisait: o http:client.69

o http:client:data.153

o ssl:server:certificate.105

o tcpudp:hostname.156

o http:mix.334

o http:mix.335

o ssl:client:certificate.3

Védekezés a Stromshield Endpoint Security-vel

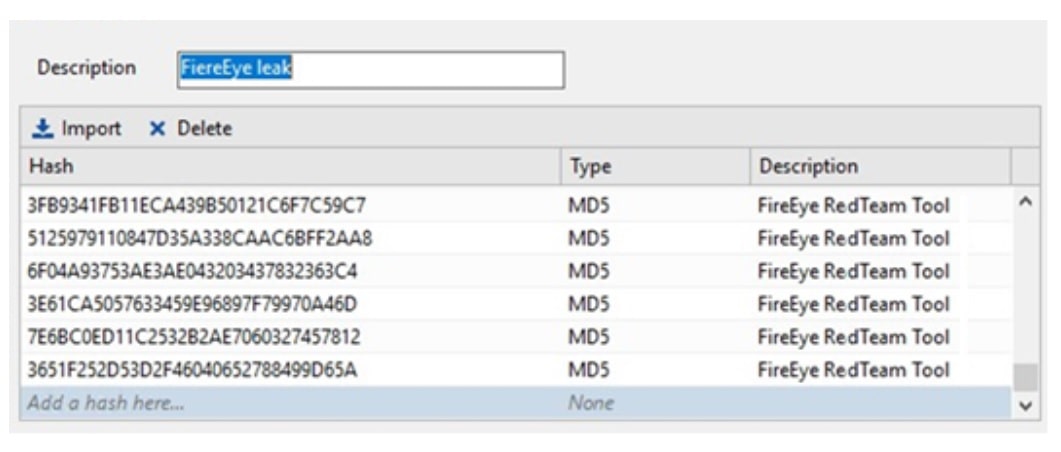

A 7.2-es verziójú SES megoldásunk, illetve a 2.0-ás verziójú SES Evolution megoldásunk már védelmet kínál a FireEye Red Team eszközök használata és más olyan malware használata ellen, amelyet a sérült Orion verzió hozott létre és hajtott végre a folyamatellenőrzési funkciók és rendszererőforrások használatával. Azonban a jobb incidensészlelés és -kezelés érdekében integráltunk egy hash adatbázist, amely lefedi az összes jelenleg ismert fájlt a FireEye Red Team eszközökben. Összesen 103 hash lett hozzáadva ehhez a csomaghoz:

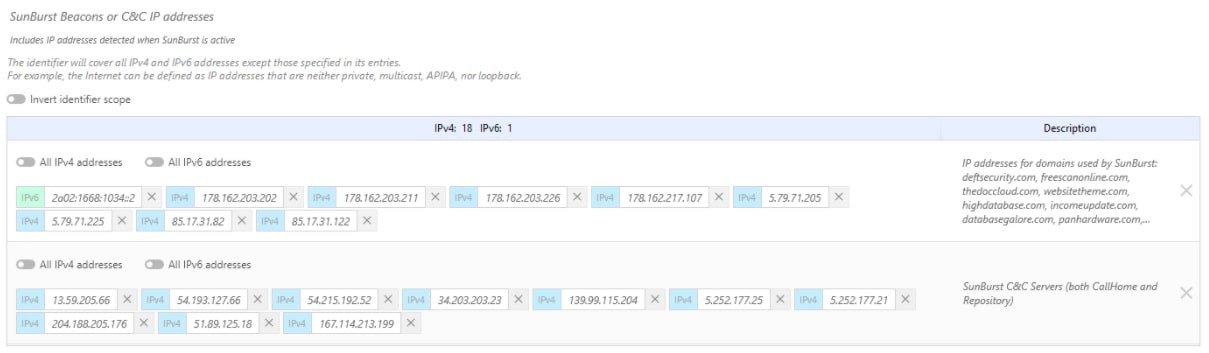

1. ábra: A SES megoldásunkba illesztett hashek szemléltetése Ráadásul, kifejezetten az SES Evolution megoldásunkba integráltuk azokat a szabályokat, amelyek a sérült Orion verziók gyanús viselkedésének korai észleléséhez szükségesek. Ez 19 IP-címet, továbbá a sérült verziók által használt szervereket jelenti, amelyek most már ellenőrzés alatt állnak. A fokozottabb védelem érdekében a potenciálisan sérült Orion hoszt program alapos monitorozásnak van kitéve, megtagadva a rosszindulatú fájlok létrehozásának jogát.

Hasonlóképpen az általa létrehozott alfolyamatok is tiltásra kerülnek, ha olyan programokra hivatkoznak, amelyek nem más Orion csomagba tartozó programok.

Hasonlóképpen az általa létrehozott alfolyamatok is tiltásra kerülnek, ha olyan programokra hivatkoznak, amelyek nem más Orion csomagba tartozó programok.

2. ábra: Az SES Evolution megoldásunkba illesztett IP-címek szemléltetése

• Jelentse az incidenst az illetékes hatóságoknak;

• Tekintse át a kiemelt jogosultságokkal rendelkező accountokat, és az innen érkező aktivitásokat;

• Nyomozza le az elmúlt év hamis riasztásait, hogy újra tudja értékelni a helyzetet az incidenssel kapcsolatos újonnan rendelkezésre álló információk vonatkozásában;

• Kövessen nyomon és monitorozzon minden szokatlan internetes aktivitást, és szükség szerint kapcsoljon „whitelist” módra, hogy még a biztonságosnak ítélt domainekhez történő internetes hozzáférést is korlátozni tudja;

• És legfőképpen vegyen igénybe professzionális segítséget, ha az ön csapata nem tud megbirkózni az incidenssel. Tudjon meg többet a Sunburst támadásról: • A Solarwinds biztonsági tanácsai: solarwinds.com/securityadvisory

• USA kormányzati irányelvek: cyber.dhs.gov/ed/21-01/ • USA korményzati CERT: us-cert.cisa.gov/ncas/alerts/aa20-352a • A FireEye sajtóközleménye: fireeye.com/blog/products-and-services/2020/12/fireeye-shares-details-of-recent-cyber-attack-actions-to-protect-community.html • A FireEye részletes elemzése: fireeye.com/blog/threat-research/2020/12/evasive-attacker-leverages-solarwinds-supply-chain-compromises-with-sunburst-backdoor.html • GitHub észlelési masterek: github.com/Azure/Azure-Sentinel/blob/master/Detections/SigninLogs/AzureAADPowerShellAnomaly.yaml & github.com/Azure/Azure-Sentinel/blob/master/Detections/AuditLogs/ADFSDomainTrustMods.yaml • A Kaspersky védekezési módszere: securelist.com/how-we-protect-against-sunburst-backdoor/99959/

Javasolt lépések a Sunburst támadás ellen

Nyilvánvalóan az elsődleges javaslatunk az, hogy patchelni kell a SolarWinds Orion applikációját. Következő lépésként ellenőrizze, hogy történt-e kommunikáció az avsvmcloud.com domainnel 2019 októbere óta. Ha történt, ellenőrizze, hogy más szokatlan domainek is kommunikáltak-e az Orion alkalmazást hosztoló rendszerekkel. Minden esetben határozottan javasoljuk, hogy mélyreható vizsgálatot hajtson végre az informatikai rendszerein, az alábbi lépéseket követve: • Kapcsoljon le az internetről minden potenciálisan kompromittált rendszert;• Jelentse az incidenst az illetékes hatóságoknak;

• Tekintse át a kiemelt jogosultságokkal rendelkező accountokat, és az innen érkező aktivitásokat;

• Nyomozza le az elmúlt év hamis riasztásait, hogy újra tudja értékelni a helyzetet az incidenssel kapcsolatos újonnan rendelkezésre álló információk vonatkozásában;

• Kövessen nyomon és monitorozzon minden szokatlan internetes aktivitást, és szükség szerint kapcsoljon „whitelist” módra, hogy még a biztonságosnak ítélt domainekhez történő internetes hozzáférést is korlátozni tudja;

• És legfőképpen vegyen igénybe professzionális segítséget, ha az ön csapata nem tud megbirkózni az incidenssel. Tudjon meg többet a Sunburst támadásról: • A Solarwinds biztonsági tanácsai: solarwinds.com/securityadvisory

• USA kormányzati irányelvek: cyber.dhs.gov/ed/21-01/ • USA korményzati CERT: us-cert.cisa.gov/ncas/alerts/aa20-352a • A FireEye sajtóközleménye: fireeye.com/blog/products-and-services/2020/12/fireeye-shares-details-of-recent-cyber-attack-actions-to-protect-community.html • A FireEye részletes elemzése: fireeye.com/blog/threat-research/2020/12/evasive-attacker-leverages-solarwinds-supply-chain-compromises-with-sunburst-backdoor.html • GitHub észlelési masterek: github.com/Azure/Azure-Sentinel/blob/master/Detections/SigninLogs/AzureAADPowerShellAnomaly.yaml & github.com/Azure/Azure-Sentinel/blob/master/Detections/AuditLogs/ADFSDomainTrustMods.yaml • A Kaspersky védekezési módszere: securelist.com/how-we-protect-against-sunburst-backdoor/99959/