A digitalizált egészségügy biztonsági hiányosságai

January 07, 2025

10 év 10 trend – Az informatikai technológiák jövője

January 10, 2025

A digitalizált egészségügy biztonsági hiányosságai

January 07, 2025

10 év 10 trend – Az informatikai technológiák jövője

January 10, 2025

Ransomware-támadás, mint üzlet

A zsarolóprogramok nem csupán biztonsági kihívást jelentenek. A ransomware olyan üzleti problémává vált, amelyet nem lehet figyelmen kívül hagyni. Az 1980-as évek floppylemezeinek korában indult fenyegetéstípus mára valami sokkal veszélyesebbé fejlődött: a zsarolóprogram-szolgáltatásként (Ransomware-as-a-Service, azaz RaaS) ismert modellé.

A RaaS alapvetően megváltoztatta a zsarolóprogramok világát. A támadóknak már nem kell szakértőknek lenniük. A RaaS segítségével támadásokat indíthatnak technikai szaktudás nélkül is, ami még elterjedtebbé teszi a fenyegetést. A kiberbűnözők egyszerűen előfizetnek egy szolgáltatásra, hasonlóan egy szoftverplatform használatához. Az egyszerű hozzáférés így jelentősen növelte a zsarolóprogram-támadások gyakoriságát és súlyosságát.

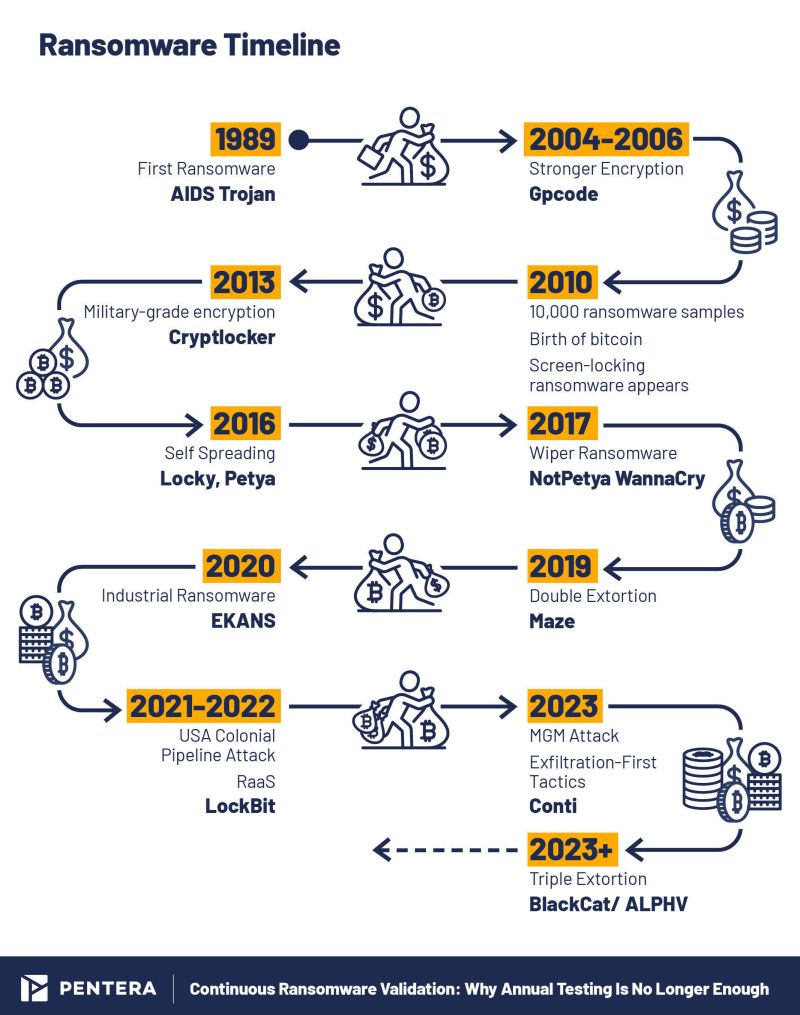

A zsarolóprogramok fejlődése: félelemkeltéstől a bűnszervezetekig

Elöljáróban fontos kiemelni, hogy a Pentera behatolástesztelési megoldásának alapelve, hogy nem szimulációt végez, hanem validációt alkalmaz az IT-rendszerek ellenállóképességének felmérésére. Ez azt jelenti, hogy valós támadási technikák bevetésével sérülékenységeket használ ki, így pontosan megmutatja, milyen sebezhetőségek állnak fenn, és hogyan használhatók ki ezek a támadók által. Ennek köszönhetően a Pentera képes például egy ransomware támadás terjedési útvonalainak sikerességét tesztelni, megbízható képet adva arról, hogy az IT-rendszer mennyire ellenálló az ilyen fenyegetésekkel szemben. A zsarolóprogramok hosszú utat jártak be. Az eredetileg felhasználókat kizáró „locker” zsarolóprogramok mára egy többmilliárd dolláros bűnözői iparággá nőtték ki magukat. A mai zsarolóprogramok nem csupán az adatainkat zárják le, hanem kétszeresen is fenyegetnek, hiszen az adatok kiszivárogtatását helyezik kilátásba, vagy akár hármas zsarolással a megtámadott szervezet partnereit és ügyfeleit veszik célba. A RaaS tehát minden eddiginél több szervezetet sodor veszélybe. Új piacot teremtett, ahol kiberbűnözők együttműködnek aljas céljaik elérése érdekében, fokozva a fenyegetést és állandó készenlétet követelve a biztonsági szakemberektől. A legújabb zsarolóvírus-törzsekkel és az RaaS fenyegetéssel szemben elengedhetetlen a folyamatos tesztelés. Az olyan eszközök, mint a Pentera RansomwareReady, valós zsarolóvírus-támadásokat emulálnak élő üzemi környezetben, feltárják a meglévő sérülékenységeket és biztonsági hiányosságokat, valamint hasznos információkkal szolgálnak a jövőbeli fenyegetések elleni védelem megerősítéséhez.

A zsarolóprogramok fejlődése 1989-től napjainkig

Fontos pillanatok a zsarolóprogramok történetében

A 2017-es WannaCry támadás hatalmas károkat okozott, több mint 150 országban legalább 200 000 számítógépet érintett. Ez a támadás a széles körben használt SMB protokoll sebezhetőségeit használta ki, ami lehetővé tette a gyors terjedést. A folyamatos ellenőrzés az egyetlen módja annak, hogy ezeket a sérülékenységeket felfedezzük, mielőtt a támadók kihasználnák azokat. Ha szervezete csupán biztonsági mentésekre támaszkodik a zsarolóprogramok kockázatainak enyhítésére, alábecsüli a probléma komolyságát, és sebezhetővé is teszi vállalkozását. Ma már nem elég „készen állni”, hanem folyamatos automatizált zsarolóprogram-elleni tesztelésre és valós idejű stratégiákra van szükség.A zsarolóprogram-támadás három szakasza

Egy zsarolóprogram-támadás nem történik meg azonnal; három különálló szakaszt követ: 1. Titkosítás előtti szakasz: A támadók előkészítik a terepet. Árnyékmásolatokat törölnek, mutexeket hoznak létre, hogy biztosítsák a zsarolóprogram akadálytalan futását, vagy megbízható folyamatokba fecskendezik a kártevőt, hogy rejtve maradjanak. Ezek az úgynevezett kompromittáltsági indikátorok (IoC) az első figyelmeztető jelek. 2. Titkosítás: Miután minden készen áll, a zsarolóprogram működésbe lép és titkosítja a fájlokat. Egyes támadások gyorsan lezajlanak, mások csendben, észrevétlenül működnek, míg a titkosítás be nem fejeződik. 3. Titkosítás utáni szakasz: A támadók megadják a követeléseiket, általában egy figyelmeztető üzenet formájában, vagy fájlokban elrejtve. Rendszerint kriptovalutában kérik a fizetést, és figyelik az áldozat reakcióját.Kompromittáltsági indikátorok: Az első figyelmeztető jelek

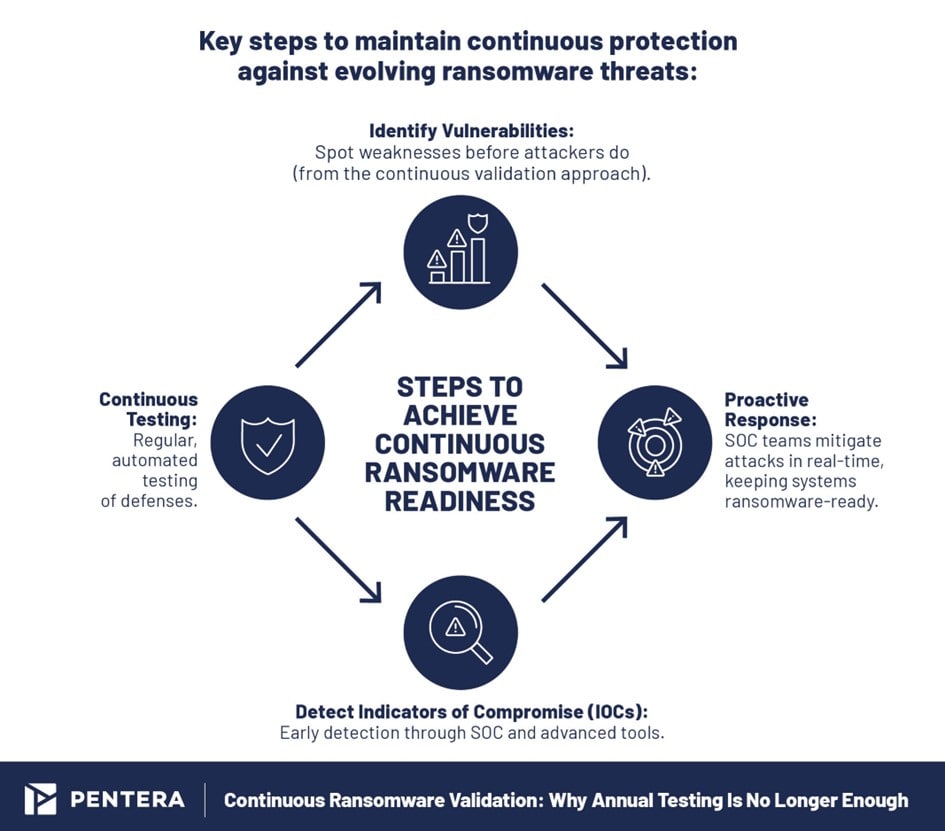

A zsarolóprogramok elleni védekezés egyik legfontosabb lépése a kompromittáltsági indikátorok (IoC) felismerése, még mielőtt a támadás kibontakozna. Ha Ön árnyékmásolatok törlését vagy folyamatbefecskendezést észlel, akkor a titkosítás előtti szakaszban jár. Íme néhány figyelmeztető jel, amire érdemes odafigyelni: Árnyékmásolat törlése: Ez az egyik első lépés, amelyet a támadók megtesznek, hogy később ne lehessen visszaállítani a fájlokat. Mutex létrehozása: A mutexek biztosítják, hogy egy adott gépen csak egy zsarolóprogram-példány fusson, zökkenőmentessé téve a támadást. Folyamatbefecskendezés: A zsarolóprogramok megbízható folyamatokba ágyazzák magukat, hogy rejtve maradjanak és kikerüljék a biztonsági eszközöket. Szolgáltatások leállítása: A támadók leállíthatják a biztonsági szolgáltatásokat, például végpontvédelmi rendszereket vagy vírusirtókat, hogy a támadás zavartalanul haladhasson. Az olyan IoC-k, mint az árnyékmásolatok törlése vagy a folyamatbefecskendezés, gyakran észrevétlenek maradnak. Fejlett észlelési eszközökkel felszerelt biztonsági műveleti központ (SOC) azonban képes felismerni ezeket a korai jeleket, lehetővé téve, hogy a szervezet azelőtt enyhítse a támadást, mielőtt az komoly károkat okozna. A folyamatos zsarolóprogram-ellenőrzéssel ezek a jelek valós időben azonosíthatók.Miért nem elegendő az éves tesztelés?

Az igazság az, hogy évente egyszer ellenőrizni a védelmi szintet már nem elegendő. A zsarolóprogramok folyamatosan fejlődnek, és mire Ön elvégzi a következő tesztet, a fenyegetés már olyan formát ölthet, amelyre a rendszere nincs felkészülve. Ezért van szükség valós idejű zsarolóprogram-tesztelési stratégiákra. Az automatizált tesztek segítségével folyamatosan ellenőrizheti, hogy informatikai környezete ellenáll-e a támadásoknak. Bár sokan úgy vélik, hogy a folyamatos ellenőrzések költségesek vagy időigényesek, az automatizált tesztelési platformok elterjedése lehetővé teszi ezek zökkenőmentes integrációját a biztonsági munkafolyamatokba. Ez nemcsak csökkenti az IT-csapatokra nehezedő terheket, hanem biztosítja, hogy a védelem naprakész legyen a legújabb fenyegetésekkel szemben.

Fontos lépések az állandó védelem fenntartásához az egyre fejlődő zsarolóprogram-fenyegetésekkel szemben