A Forrester szerint kiemelkedő a ManageEngine integrált végpontkezelési és biztonsági megoldása

November 27, 2023

Ransomware-támadások célpontja lett Kína egyik legnagyobb bankja

December 01, 2023

A Forrester szerint kiemelkedő a ManageEngine integrált végpontkezelési és biztonsági megoldása

November 27, 2023

Ransomware-támadások célpontja lett Kína egyik legnagyobb bankja

December 01, 2023

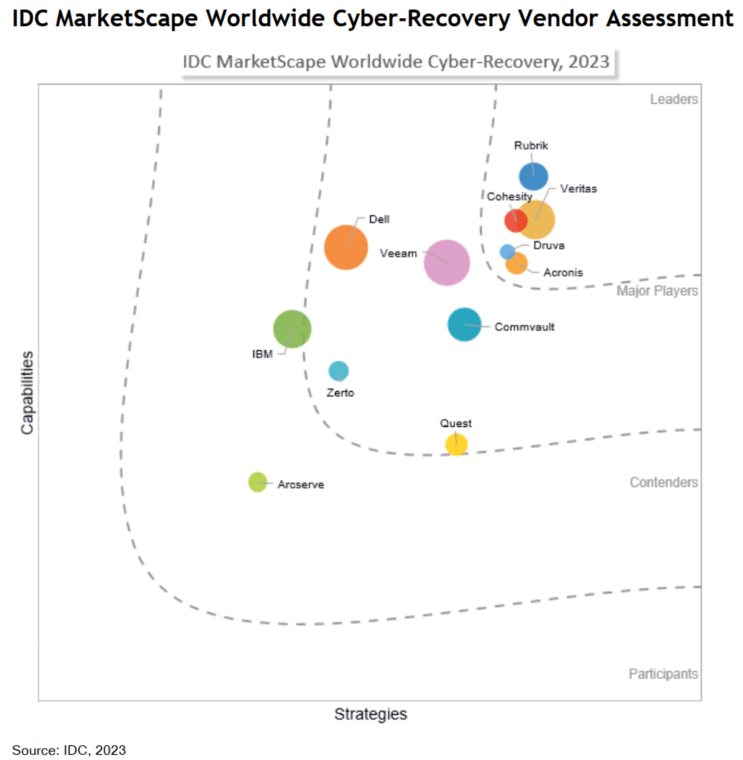

Vezető lett az Acronis az IDC „Cyber Recovery” gyártói kimutatásában

Az IDC MarketScape a 12 legjelentősebb Cyber Recovery gyártót vizsgálja annak érdekében, hogy segítsen a szervezeteknek a megfelelő helyreállítási megoldás kiválasztásában, hiszen a gyártók képességei nagyon eltérőek. Most vázoljuk a RelNet által is képviselt Acronis DR képességeit, amelyeket az IDC-tanulmány is kiemelkedőnek értékelt.

A kibertámadóknak bármely szervezet az áldozatává válhat, tekintet nélkül a méretre, iparágra vagy földrajzi elhelyezkedésre. A kiberbűnözés változatlanul rendkívül jövedelmező az elkövetők számára, így minden áldozat – a váltságdíj kifizetésén felül – jelentős veszteségekre számíthat a bevételek, az ügyfélszám, az adatintegritás, a termelékenység és a bírságok tekintetében. Ahogy a ransomware támadások egyre kifinomultabbá és pusztítóbbá váltak, és már a mentett képfájlok sem voltak miattuk biztonságban, az informatikai csapatok arra kényszerültek, hogy katasztrófaelhárítási intézkedéseket foganatosítsanak. Különbséget kell tenni azonban a régebb óta alkalmazott katasztrófa utáni helyreállítás (DR) és a legújabb kiber-visszaállítás (CR) között. A alábbi táblázat szemlélteti ezt a különbséget, azt, hogy a DR-erőfeszítések önmagukban valószínűleg gyenge eredményeket hoznak a kibertámadások esetében:

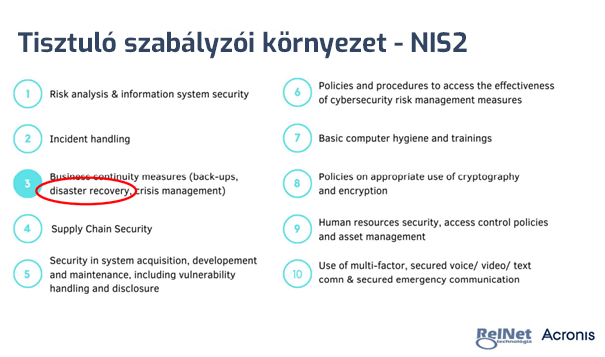

Az informatikai vezetők egyetértenek abban, hogy a kiberbűnözők előbb-utóbb be fognak jutni a rendszereikbe. Az IDC kutatása alapján az adatok kiszivárogtatása 50%-kal gyakrabban fordul elő, mint az adatok rosszindulatú titkosítása. Ez azért van így, mert a szervezetek egyre hatékonyabbak a titkosított adatok helyreállításában, de az adatok kiszivárgását nem lehet visszacsinálni. Azonban a Cyber Recovery gyártók fontos képességeket kínálnak a hatásuk csökkentésére. Az IDC „Leader”-nek minősítette az Acronist a 2023-as MarketScape tanulmányában a Cyber Recovery szolgáltatások terén. Bár az Acronis a bevételek alapján kisebb gyártónak számít a vizsgált versenytársaihoz képest, mégis globális jelenléttel rendelkezik. Az Acronis Cyber Protect és az Acronis Cyber Protect Cloud fő piaci lefedettsége a kis- és középvállalati kategóriában van, bár néhány igen nagy ügyféllel is büszkélkedhet. Az Acronis volt az egyik első gyártó, amely felismerte és megcélozta a Cyber Recovery piacot, és kifejezetten a kiber-visszaállításra tervezte újra megoldását. Létrehozott egy K+F szervezetet is, amely által a nagyobb CR-gyártók fölé emelkedhetett. Ráadásul az Acronis egyike azon kevés gyártóknak, amely végpontvédelmet is kínál. A végpontok a zsarolók leggyakoribb támadási pontja. Az Acronis Cyber Protect másik jellemzője az egyszerű telepítés és üzemeltetés. Bár az Acronis az összes nagy felhőszolgáltatót támogatja, a vállalat több mint 50 saját adatközponttal rendelkezik világszerte – Budapesten is. Az Acronis többféle telepítési modellt kínál visszaállítási megoldásaihoz, például on-premise szoftverként, SaaS-ként vagy MSP-szolgáltatásként. Az összes frissítést és a háttérműveleteket maga az Acronis kezeli. A megoldás átvizsgálja a felhőbe történő biztonsági mentéseket az újrafertőződés elkerülése érdekében. Az egykattintásos DR sok esetben gyors, tömeges végpont-helyreállítást biztosíthat. A saját felhőrendszerével a vállalatnak lehetősége van arra is, hogy a fenyegetésekkel kapcsolatos adatokat világszerte több különböző pontról gyűjtse össze. Ez bemeneti adathalmazként szolgál a kibervédelmi műveleti központja számára, hogy segítsen gyorsan reagálni az újonnan megjelenő, földrajzilag is széles körben terjedő fenyegetésekre. A RelNet szakértői kiemelték, hogy a 2024-ben életbe lépő NIS2 előírások egyrészt kiterjesztik az érintettek körét, másrészt a szervezetek DR képességét, mint követelményt a szabályozás írói is egyértelműen nevesítették. A gyártó magyarországi adatközpontja pedig az 50-es törvény szempontjából kiemelt jelentősségű.

| Disaster Recovery folyamat | Cyber Recovery folyamat |

|---|---|

| Katasztrófa kihirdetése | Támadás észlelése |

| A helyreállítási környezet létrehozása | A támadás fizikai elszigetelése a további terjedés lehetőségétől; szükség szerint a rendszerek lekapcsolása |

| Adatok visszaállítása, ha szükséges, a legfrissebb helyreállítási pont alapján | Nyomozati szintű elemzés végrehajtása: |

| Informatikai szolgáltatások újraindítása az előírt sorrendben | Elszigetelt „sandbox” létrehozása: |

| Alkalmazás-failover kezdeményezése | A helyreállítási környezet létrehozása: |

| Integritási ellenőrzések futtatása (pl. adatbázisok újraindítása és szükség szerint teljes visszaállítása (roll forward) | A helyreállítási környezet éles üzembe állítása |

| A helyreállítás felhasználók általi ellenőriztetése | A helyreállítás ellenőrzése |

| Működés folytatása | Működés folytatása |

| A működés visszahelyezése az eredeti környezetbe (fail back), amikor alkalmas |

Az Acronis megoldások teljeskörű képviselőjeként és disztribútoraként Magyarországon, a RelNet képzésekkel, tanácsadással és mérnöki támogatással is kiegészülő szolgáltatást képes nyújtani azon szervezetek számára, amelyek CR rendszert kívánnak bevezetni IT-környezetükben. Keressen minket bizalommal!