A CyberRatings legutóbbi tesztjén a Juniper Networks a legmagasabb osztályzatot kapta a biztonsági hatékonyság tekintetében!

April 20, 2021

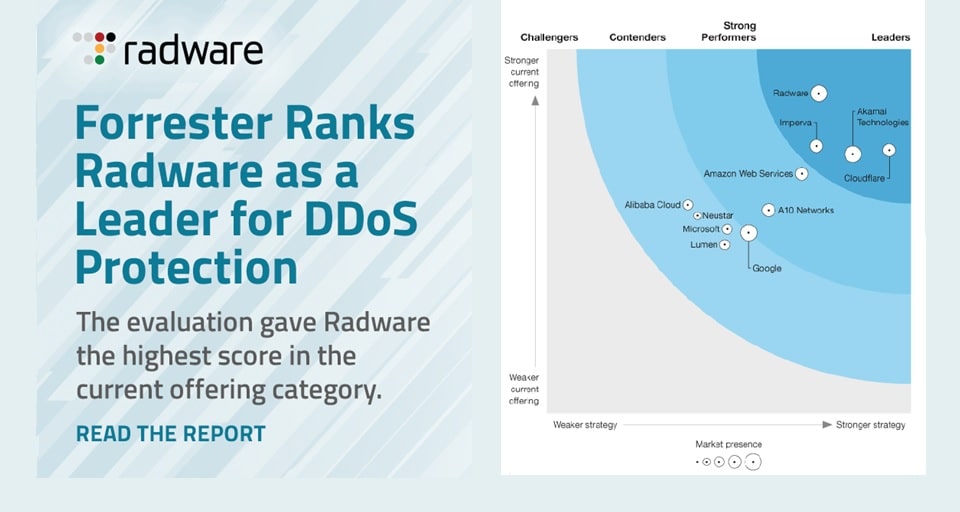

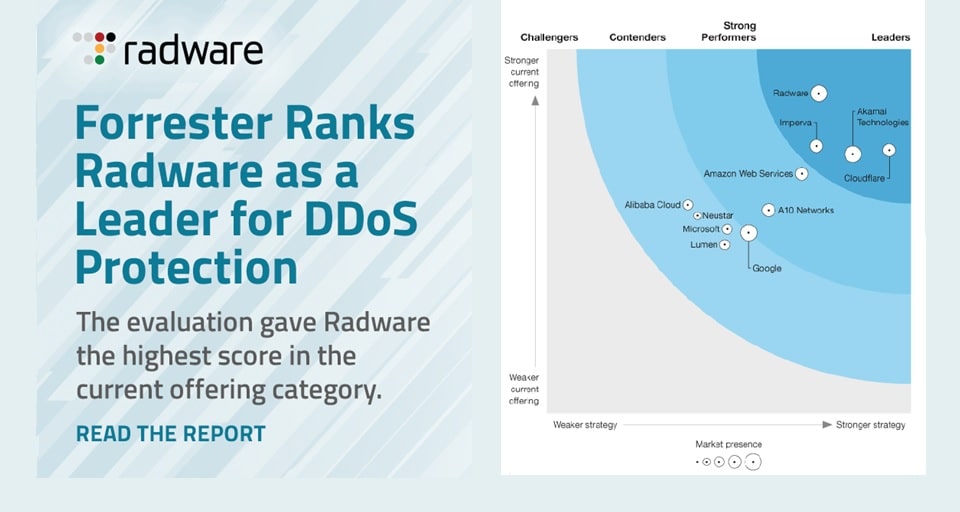

Forrester: „A Radware mindenkinél többet tud a DDoS támadásokról”

April 21, 2021

A CyberRatings legutóbbi tesztjén a Juniper Networks a legmagasabb osztályzatot kapta a biztonsági hatékonyság tekintetében!

April 20, 2021

Forrester: „A Radware mindenkinél többet tud a DDoS támadásokról”

April 21, 2021

Vezető szereplő lett az SSH.COM a PAM-megoldások piacán

Beszámoló a KuppingerCole 2020-as ’Leadership Compass’ kutatásáról a privilegizált jogosultságkezelési termékek kategóriájában

Mi az a PAM?

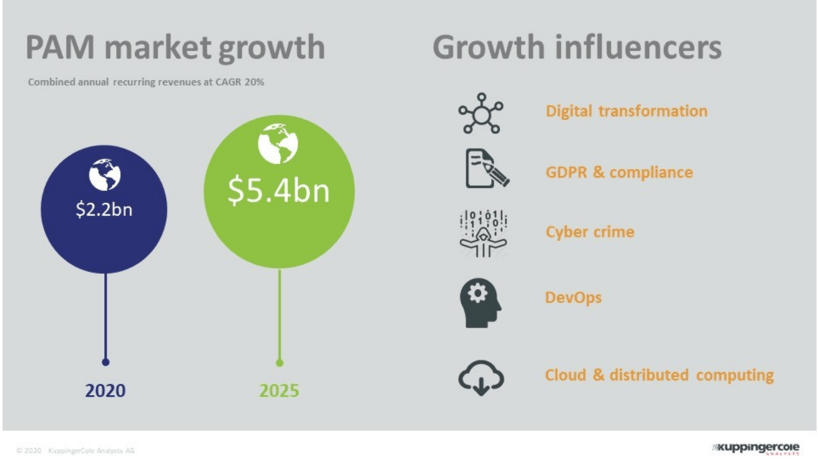

A kiberbiztonsági szakzsargonban a PAM a Privileged Access Management rövidítése, ami magyarul a kiemelt jogosultságokkal rendelkező felhasználók kezelését jelenti. A PAM ma már a kockázatkezelés és a biztonság egyik legfontosabb tényezője minden szervezetben. A kiemelt jogosultságú fiókokat eredetileg a rendszergazdák kapták meg azért, hogy hozzáférjenek a létfontosságú adatokhoz és alkalmazásokhoz. Azonban az üzleti folyamatok fejlődése, valamint a hibrid IT, a felhő és a digitális átalakulás egyéb aspektusai miatt ma már egyre többen és egyre szélesebb körben használnak privilegizált fiókokat. Egy erős PAM-megoldás elengedhetetlen, ha ebben az új környezetben csökkenteni szeretnénk a privilegizált fiókok eltérítésének vagy a velük történő visszaélésnek a kockázatát, továbbá ha szigorúan fenn kívánjuk tartani a jogszabályi megfelelőséget a szervezeten belül. Hagyományosan főként kétféle privilegizált felhasználót különböztetünk meg: Egyrészt, a kiemelt jogosultságokkal rendelkező felhasználóknak – általában a rendszergazdáknak vagy a ’superuser’-eknek – hozzáférésre van szükségük a vállalkozást támogató informatikai infrastruktúrához: a rendszer-, szoftver- és műveleti fiókokhoz. Másrészt, vannak már olyan üzleti felhasználók is, akiknek érzékeny adatokhoz és információs eszközökhöz kell hozzáférniük: például HR- vagy bérszámfejtési adatokhoz, pénzügyi információkhoz vagy szellemi tulajdonhoz, valamint közösségimédia-fiókokhoz. A kép összetettebbé vált, amióta ennél is többféle új típusú felhasználó igényel és kap privilegizált hozzáférést az informatikai és üzleti adatokhoz: speciális projekteken dolgozó munkatársak vagy alkalmazásfejlesztők vagy alvállalkozók. A digitális transzformáció beérkezésével új típusú műveleti egységek keletkeztek – például a DevOps –, ami megsokszorozta a kiemelt felhasználók számát. Az elmúlt években a kiemelt jogosultságok menedzsmentje (PAM) a kiberbiztonsági és kockázatkezelési megoldások egyik leggyorsabban növekvő területévé vált. A KuppingerCole-nak, Európa vezető informatikai piacelemző vállalatának a becslése szerint az ebben a szegmensben jelen lévő 40 legfontosabb gyártó kombinált éves bevétele mintegy 2,2 milliárd dollár, ami – az előrejelzések szerint – 5,4 milliárdra fog emelkedni 2025-ig (lásd az 1. ábrát).

1. ábra: A PAM-piac dinamikus növekedésének két fő oka: a gyártók egyre jobb funkciókat vezetnek be a biztonsági kihívásoknak való megfelelés érdekében, és egyre több szereplő lép be a piacra. Ezt a növekedést javarészt az üzleti IT-folyamatok változásai, a kormányok és kereskedelmi hatóságok felől érkező megfelelőségi elvárások, valamint az erősödő kiberbűnözés hajtják. Az alkalmazásfejlesztési folyamataikat optimalizálni akaró szervezetekben még inkább gyorsítja a növekedést a digitális átalakulás, a GDPR és hasonló szabályozások, a felhőre történő átállás, illetve legújabban a DevOps-ra fektetett hangsúly. Mindezek a trendek minirobbanást váltottak ki az üzletmenet szempontjából kritikusnak vagy bizalmasnak minősített adatokban és szolgáltatásokban, és ezzel párhuzamosan nőtt a hozzáférést igénylő felhasználók és alkalmazások száma is. A rendszergazdák felismerték, hogy speciális menedzsment megoldások nélkül a szervezetekre nagy veszélyt jelentenek a hackelések és a rendszerfeltörések. A kiberbűnözők régóta az őrizetlenül hagyott adminisztrátori fiókokon keresztül hatolnak be a legegyszerűbben egy szervezet rendszereibe. Az elmúlt években a PAM megoldások kifinomultabbá, önmagukban is robusztus biztonságkezelési eszközökké váltak. Ma már szinte szabványos funkcióknak számítanak a hitelesítő adatokat titkosító, tároló és rendszerező megoldások (vault), a jelszóforgatás, a jogosultságok ellenőrzött kiosztása és bővítése, a munkamenet-generálás és a tevékenységfigyelés. A fejlettebb funkciók pedig, mint például a kiemelt-felhasználói analitika, a kockázatalapú munkamenetfigyelés, a fejlett fenyegetésvédelem (ATP) új szabványokká érnek, a vállalatirányítási programok pedig egyre inkább felkarolják a PAM-forgatókönyveket. Egyes gyártók átfogó PAM megoldásokba integrálják ezeket a funkciókat, míg a szolgáltatók új generációja a kiemelt jogosultságmenedzsment részpiaci szegmenseit célozza meg. Évről évre tágul a támadási felület és nő a támadások száma, ezért integrált és az eddiginél átfogóbb PAM megoldásra van szükség – olyan megoldásra, amely automatikusan észleli a szokatlan viselkedést és védekezik ellene. Sikeres támadást percek alatt le lehet folytatni; ennélfogva egy PAM megoldásnak képesnek kell lennie arra, hogy emberi beavatkozás nélkül is meghiúsítsa a támadást. A gyártók többsége egyre átfogóbb PAM termékcsomagokat és megoldásokat kínál, viszont mindegyik más-más megközelítéssel igyekszik kezelni a kiemelt hozzáférés és a megosztott fiókhasználat korlátozásának, nyomon követésének és elemzésének alapvető problémáit. Összességében elmondható, hogy ez az egyik legdinamikusabb és legérdekesebb része a biztonság- és hozzáférés-menedzsmentnek.

Elvárt képességek

A KuppingerCole 2020-as Leadership Compass kutatása azokra a PAM termékekre összpontosít, amelyeket a gyártók a helyszínen (’on-premise’) üzembe helyezhető fizikai vagy virtuális készülékek formájában vagy felhőben vagy szolgáltatásként (’as-a-service’) kínálnak. Olyan megoldásokra van szükség, amelyek segítenek a szervezeteknek csökkenteni a kiemelt jogosultságú, egyéni és megosztott fiókok kockázatait a helyszínen és a felhőben egyaránt. Egy egyszerű PAM megoldás biztosítja a szervezet számára a privilegizált fiókok alapvető védelmét, de a legtöbb szervezetnek ez ma már kevés az összetettebb biztonsági és megfelelőségi kötelezettségeinek teljesítéséhez. A digitális átalakulás és az infrastruktúra változásainak eredményeképpen, illetve a vezető PAM megoldásoknak köszönhetően a szervezetek számos fejlett funkció előnyeit élvezhetik.Technológiai funkciók

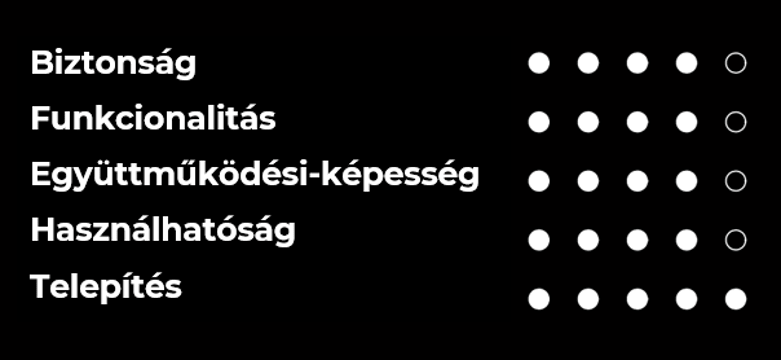

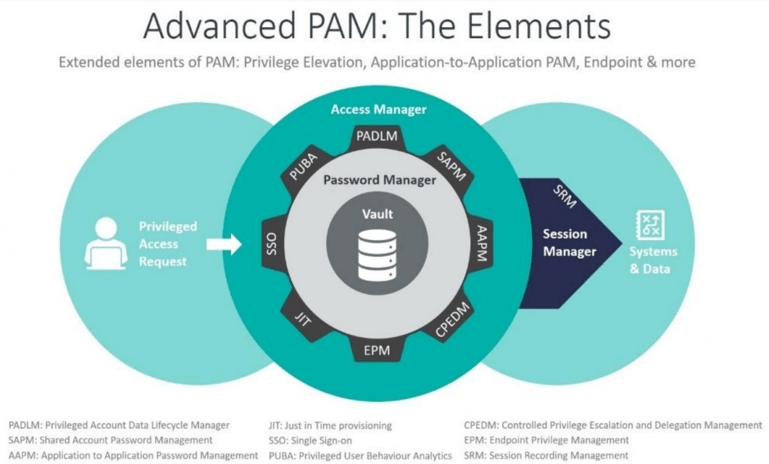

A piaci igények fejlődésével a gyártók bővítették a megoldásaik funkcionalitását. A KuppingerCole ez alapján a PAM piacot kulcsfontosságú technológiai funkciók szerint csoportosította, miközben a gyártók eltérő szinteken támogatják ezeket a PAM-funkciókat (lásd a 2. ábrát).

2. ábra: Fejlett PAM komponensek.

Kiemelt jogosultságú fiókadatok életciklusának kezelése (PADLM)

A kiemelt jogosultságú fiókok használatát a biztonság érdekében szabályozni kell.A PADLM funkció segítségével ellenőrizhető a kiemelt jogosultságú fiókok használata, hogy e fiókok eleget tegyenek a megfelelőségi előírásoknak, valamint a belső audit folyamatoknak. Ha egy kiemelt jogosultságú fiók feltörése révén behatolás történik, a nyomozókat érdekelni fogja, hogy a fiókot megfelelően kezelték és auditálták-e az életciklusa során.Megosztott fiókok jelszómenedzsmentje (SAPM)

A bevált gyakorlat megköveteli, hogy a szervezetek egyfelhasználós privilegizált fiókokra váltsanak, ám megosztott fiókok még mindig számos szervezetben léteznek, és komoly biztonsági kockázatot jelentenek, különösen akkor, ha felügyelet nélkül hagyják őket. A PAM legújabb változatai beépített SAPM funkcióval fognak rendelkezni, amely felügyeli a megosztott fiókok menedzsmentjét és auditálását a vállalaton belül. Akár a GDPR szerinti büntetőeljárásnak nézhet elébe az a szervezet, amelyik nem tud számot adni a privilegizált fiókok használatáról, ha bebizonyosodik, hogy egy megosztott fiók adatszivárgást okozott. A szervezeteknek tudniuk kell minden kiemelt jogosultságú fiókról, és auditálniuk kell azokat, biztosítva, hogy csak a megfelelő személyek vagy erőforrások férhetnek hozzájuk. A megosztott fiókokhoz való hozzáférést egy PAM-megoldás SAPM szolgáltatása alá kell vonni, hogy az figyelje és szigorúan kontrollálja a fiókokat, és lehetőleg riasszon a jogosulatlan használatát esetén.Szemléltetésképpen, egy teljeskörűen konfigurált és beüzemelt PAM-megoldás SAPM funkcióval kiegészítve megakadályozza, hogy egy-egy kiemelt felhasználó pusztán a régi jelszavak ismeretében hozzáférjen a megosztott fiókokhoz.Alkalmazások közötti jelszómenedzsment (AAPM)

A digitális átalakulás része egyrészről a gépek és alkalmazások, másrészről más alkalmazások és adatbázis-kiszolgálók közötti kommunikáció az üzleti információcsere érdekében. Egyes alkalmazások privilegizált hozzáférést igényelnek, de a folyamatokra vonatkozó időkorlátok miatt a hozzáférésnek zökkenőmentesnek, átláthatónak, ugyanakkor biztonságosnak kell lennie. Az AAPM ezért az SAPM funkció részeként kerül bevezetésre, mert lehetővé teszi az alkalmazások számára a hitelesítő adatokhoz való hozzáférést, így a PAM eleget tesz a digitális kor elvárásainak azáltal, hogy az embereket, gépeket és alkalmazásokat egyenrangú entitásokként kezeli, anélkül, hogy ez lelassítaná a kommunikációt vagy a fájlokhoz történő hozzáférést. Ráadásul a Session Managerben az alkalmazások aktivitása ugyanúgy nyomon követhető, mint a felhasználóké.Ellenőrzött jogosultságbővítés és delegáláskezelés (CPEDM)

A CPEDM is egy olyan, egyre fontosabbá váló funkció, amely a digitális szervezetek gyorsan változó igényeire reagál. Ahogy a neve is sugallja, lehetővé teszi a felhasználók hozzáférési jogainak bővítését, hagyományosan adminisztrátori célokra és jellemzően rövid időre, a szükségesnél nem tágabb jogosultságokkal.Egyes gyártók azonban a CPEDM eredeti képességét úgy alakítják át, hogy feladatorientáltabb és alkalmazkodóbb legyen a modern szervezetek által elvárt rugalmasabb munkaterhelésekre nézve. Ezt privilegizált feladatkezelésként (PTM) is ismerjük, ami a feladatok végrehajtásához szükséges legalacsonyabb jogosultság kiosztásával teszi lehetővé az erőforrásokhoz történő hozzáférést. Ezek a funkciók előre „dobozolhatók”, de konkrét kérés alapján is kifejleszthetők. Bárhogy is, a CEPDM és a PTM biztonságos és átlátható integrálása minden PAM-szállító számára kihívást jelent.Végponti jogosultságkezelés (EPM)

Az EPM a helyi adminisztrátori jogokhoz köthető fenyegetések kezelését jelenti laptopokon, táblagépeken, okostelefonokon vagy más végpontokon. Az EPM-szolgáltatások lényegében a kiemelt jogosultságú felhasználók ellenőrzött hozzáférését biztosítják a végpontokon keresztül, és olyan képességeket tartalmaznak, mint az alkalmazások fehérlistázása a végpontok védelmének érdekében.Munkamenetek rögzítése és figyelése (SRM)

A munkamenetek rögzítése és figyelése a kiemelt jogosultságú aktivitás alapvető auditálását és nyomon követését teszi lehetővé. Az SRM-eszközök hitelesítést, engedélyezést és egyszeri bejelentkezést (Single Sign-On) is kínálnak a célrendszereknek.Just in Time (JIT)

Az eseti hozzáféréskezelés (JIT) segíthet a kiemelt jogosultságokkal kapcsolatos fenyegetettségi felület drasztikus szűkítésében és a kockázat vállalati szintű csökkentésében azáltal, hogy biztonságos azonnali hozzáférést ad a kiemelt fiókokhoz. A funkció PAM-on belüli implementálása biztosíthatja, hogy a felhasználók csak akkor kapják meg a megfelelő jogosultságokat, amikor arra szükség van, a lehető leggyorsabban és a lehető legrövidebb ideig.Ez a folyamat teljes mértékben automatizálható, hogy súrlódásmentes és láthatatlan legyen a végfelhasználók számára.Privilegizált egyszeri bejelentkezés (SSO)

A single-sign-on olyan hitelesítési rendszer, amely lehetővé teszi a felhasználó számára, hogy egyetlen felhasználónév-jelszó párost használjon több alkalmazás eléréséhez.Ez nagyon hasznos a munkafolyamatok felgyorsítása szempontjából, de a több kiemelt fiókba történő egyszeri bejelentkezés engedélyezése kockázatot is jelent, ha nem tartozik a PAM-ellenőrzések hatálya alá.E kihívás kezelésének érdekében egyre több PAM-megoldás támogatja a vezető SSO-gyártókkal való integrációt.Privilegizált felhasználók viselkedéselemzése (PUBA)

A PUBA gépi tanulási eszközökkel is támogatott, adatelemzési technikákat használ.Észlelni tudja azokat a rendellenes viselkedést mutató fenyegetéseket, amelyek a létező és számontartott adminisztrátori csoportok és felhasználók kulcsfontosságú profiljai ellen irányulnak. Továbbá figyelmeztet minden olyan aktivitásról, amely eltér a legkisebb szükséges jogosultság viselkedési mintázataitól.Egyéb speciális funkciók

A PAM-nak sokféle kiemelt jogosultsággal rendelkező felhasználót kell kezelnie egy komplex szervezetben, amely magában foglalja az alkalmi munkaerőt, az alvállalkozókat, a partnerszervezeteket, a fejlesztőket, a DevOps-ot, az IT biztonsági rendszergazdákat, a webes alkalmazásokat és bizonyos esetekben az ügyfeleket is. Integrálva vannak már az átfogó PAM-csomagokba olyan további fejlett képességek is, mint például a privilegizált felhasználók analitikája, a kockázatalapú munkamenet-figyelés és a fejlett fenyegetésvédelem. Például egyes gyártók újabban extra modul vagy önálló termék formájában kínálják a kifejezetten DevOps fókuszú PAM megoldásokat. Ezeket a megoldásokat úgy kell megtervezni, hogy eleget tegyenek olyan sajátos DevOps kihívásoknak, mint a gyors projektátfutás és JIT hozzáféréskezelés.A privilegizált IT-feladatok automatizálása egy új funkció, amely még inkább részletekbe menő szintre viszi a PAM-ot azáltal, hogy a JIT hozzáférést konkrét feladatokhoz rendeli, gyakran csak egyszer. A PAM-megoldások a jövőben egyre inkább támogatni fogják a privilegizált fiókokhoz történő távoli hozzáférést is, hogy például ügyfeleknek, szállítóknak vagy az otthonról dolgozóknak segítsenek a biztonságos hozzáférésben. Végül, a privilegizált jogosultságirányítás (PAG) a döntéshozatali folyamatot támogatja azáltal, hogy értékes információkkal szolgál a privilegizált hozzáférések állapotáról. A PAG kiemelt jogosultsági tanúsítványokat és készleteket tartalmaz a testreszabható riportok és vezérlőfelületek létrehozásának érdekében.

Kommunikációs biztonság az SSH.COM-mal

A finn SSH.COM elsődlegesen a PrivX nevű termékével szerepel a PAM piacon. A PrivX egy viszonylag új megoldás, amely a megosztott fiókokra igyekszik alternatívát kínálni a hagyományos jelszókezelési technológiával szemben azáltal, hogy tanúsítványszolgáltató szintű just-in-time hozzáférést biztosít az SSH és a távoli asztali protokoll (RDP) számára.A PrivX nem használ hitelesítő adatokat tároló vaultot, ehelyett rövid életű (efemer) tanúsítványt ad ki az igény szerinti (on-demand) hozzáféréshez.Ez egy innovatív megközelítés, ami viszont funkcionális és biztonsági előnyökkel is jár: gyorsabb a hozzáférés, hatékonyabb a privilegizált felhasználók on- és offboardingja, továbbá nincsenek állandó hitelesítő adatok, így a jelszavak nem adhatók ki és nem veszíthetők el.Végül, a felhasználók a szerverek elérésének egyik szakaszában sem kezelnek vagy látnak semmilyen hitelesítő adatot vagy titkot. A hozzáférés ráadásul olyan szerepkörökön alapul, amelyek az engedélyek alapján tovább korlátozzák a hozzáférést.A PrivX-nek három változata elérhető: az ingyenes PrivX Free legfeljebb 20 hosztra, a havi előfizetés PrivX Business legfeljebb 500 hosztra, és a PrivX Enterprise, melynek árszabása 500-nál több hoszt szerint történik.„A PAM piacon egyre kiélezettebb a verseny, ezért a nagy gyártók már nem ülhetnek a babérjaikon. Bizonyíték erre az SSH.COM, amely egy év alatt ’Kihívó’-ból ’Vezető’-vé lépett elő, mert a vizsgált időszakban kiemelt hangsúlyt fektetett a technológiára és az innovációra.” - Paul Fisher, KuppingerCole

A kiemelt jogosultságú felhasználók single-sign-on módszerrel bejelentkeznek egy letisztult böngészőalapú felületre, és ott láthatják, hogy milyen erőforrásokhoz férhetnek hozzá az aktuális szerepkörük alapján, majd ennek megfelelően léphetnek tovább.A szerepkörök megváltozásával a hozzáférési jogok automatikusan frissülnek, mind az AD, LDAP vagy OpenID címtárakban, mind a PrivX-szel együttműködő identitás és hozzáféréskezelő (IAM) rendszerben, beleértve az Oktát, a ForgeRockot, az Ubi Secure-t és a One Logint. Az alaptermék szándékosan szikár, és olyan gyártókkal integrálódik, amelyek SIEM jegykibocsátási rendszerhez és hardverbiztonsági modulokhoz (HSM) kötődő funkciókkal egészítik ki.Támogatja a munkamenet rögzítését, megfelelőségét és a rögzített adatok titkosítását. Minden SSH/RDP/HTTPS munkamenet auditálásra és naplózásra kerül, továbbá a session-ök megfelelőségi, forenzikus vagy képzési célokból is igény szerint rögzíthetők. A PrivX elszámoltathatóvá teszi a privilegizált felhasználói tevékenységet megosztott fiókok használata esetén is, mivel felhasználói azonosítót rendel hozzá minden munkamenethez. A PrivX integrálódik a SIEM, UEBA/BAD rendszerekbe. További fejlett funkciói a SAPM, az AAPM, a PADLM, a PUBA és a CPEDM, viszont végponti jogosultságkezelést nem tesz lehetővé. A PrivX-szel az SSH.COM egyedülálló megközelítést kínál a tanúsítványalapú SSH- és RDP-hozzáférés kezelésére azáltal, hogy tanúsítványszolgáltatói szintű, átmeneti, egyszeri hozzáférési adatokat bocsát ki.Az SSH.COM olyan szervezetek számára lehet vonzó, amelyeknek vagy vault nélküli megközelítésre van szükségük az RDP- és SSH-hozzáférés kezelésében, alapvető session menedzsment (PSM) képességekkel, vagy arra törekszenek, hogy a meglévő PAM-megoldásukat ezekkel a funkciókkal egészítsék ki.

• Egy szinttel csökkenti a biztonsági rést azáltal, hogy kiiktatja a statikus jelszavakat és vaultokat

• Eltörli annak kockázatát, hogy ellopják a redundáns hitelesítő adatokat vagy visszaéljenek velük

• Gyors üzembe helyezés – Letisztult funkcionalitása mellett is számos alapvető PAM-képességet támogat

• A vault és ügynökprogram nélküli megközelítés elriaszthat egyes vásárlókat

• Előnyére válna egy SSH nyújtotta szolgáltatásalapú szoftver (SaaS) verzió

Erősségek

• A letisztult funkcionalitás és a gyors hozzáférés ideálissá teszi DevOps és agilis környezetek számára• Egy szinttel csökkenti a biztonsági rést azáltal, hogy kiiktatja a statikus jelszavakat és vaultokat

• Eltörli annak kockázatát, hogy ellopják a redundáns hitelesítő adatokat vagy visszaéljenek velük

• Gyors üzembe helyezés – Letisztult funkcionalitása mellett is számos alapvető PAM-képességet támogat

Erősítendők

• Letisztult megoldás a végponti jogosultságkezelés hiánya miatt, ám egyesek éppen ezt kifogásolhatják• A vault és ügynökprogram nélküli megközelítés elriaszthat egyes vásárlókat

• Előnyére válna egy SSH nyújtotta szolgáltatásalapú szoftver (SaaS) verzió