Újabb Sophos Certified Architect képesítést szereztünk!

2020. február 27.

Töretlenül nyeri a díjakat a CoSoSys Endpoint Protector terméke

2020. március 06.

Újabb Sophos Certified Architect képesítést szereztünk!

2020. február 27.

Töretlenül nyeri a díjakat a CoSoSys Endpoint Protector terméke

2020. március 06.

Határtalan védelem a Pulse Secure-ral

Minden korábbinál részletesebben és könnyebben szabályozható, a belső adatközpontban és a felhőben egységes szabályok alapján működő, akár bizalom nélküli módban is használható hozzáférés-vezérlést kínálnak a szoftveresen definiált határvédelmi architektúrák.

Biztonsági szempontból sokkal kényelmesebb volt az a korszak, amikor a helyben dolgozó munkatársak a helyi hálózaton keresztül kapcsolódtak a helyi adatközpontban futó alkalmazásokhoz. A felhő és a mobilkészülékek terjedése, valamint az új típusú fenyegetettségek megjelenése azonban nyilvánvalóvá tette, hogy hagyományos határvédelmi rendszerek nem elég rugalmasak és biztonságosak. A technológiai fejlődés azonban szerencsére új típusú védelmi megoldások létrehozását is lehetővé tette. Az egyik ilyen a szoftveresen definiált határvédelem (software-defined perimeter, SDP). Az SDP elválasztja egymástól az engedélyezési (vezérlési réteg) és a hozzáférési (adatréteg) funkciókat, ennek révén pedig aprólékosan szabályozható az erőforrások megosztása és a hozzáférés szabályozása.

Így bonyolult szintaxisú szabályok vagy parancssori utasítások nélkül is nagyon pontosan megadható, hogy melyik felhasználó mikor, milyen körülmények között, milyen eszközről milyen vállalati erőforrásokhoz férhet hozzá. Teszi mindezt a napjainkban egyre inkább elterjedő „nulla bizalom” (zero trust) vagy „legkisebb felhatalmazás” (least privileged) bizalmi modellek alapján.

Ez jelenti a vezérlési réteget (control plane), amelyben a központi beállítások szabályozhatók, valamint ez közvetít az SDP kliens, a tanúsító hatóságok és az azonosító szolgáltatók között. SDP kliens

Igazolja az eszköz és a felhasználó azonosságát, illetve megadja a hozzáférést az adatközpontban vagy a felhőben futó, engedélyezett alkalmazásokhoz. SDP átjáró (gateway)

Az átjáró jelenti az adatréteget: az SDP vezérlő által meghatározott módon továbbítja a hálózati forgalmat az erőforrásokhoz. A beállított szabályok végrehajtása elsősorban az átjárón történik.

Így bonyolult szintaxisú szabályok vagy parancssori utasítások nélkül is nagyon pontosan megadható, hogy melyik felhasználó mikor, milyen körülmények között, milyen eszközről milyen vállalati erőforrásokhoz férhet hozzá. Teszi mindezt a napjainkban egyre inkább elterjedő „nulla bizalom” (zero trust) vagy „legkisebb felhatalmazás” (least privileged) bizalmi modellek alapján.

Hogyan működik?

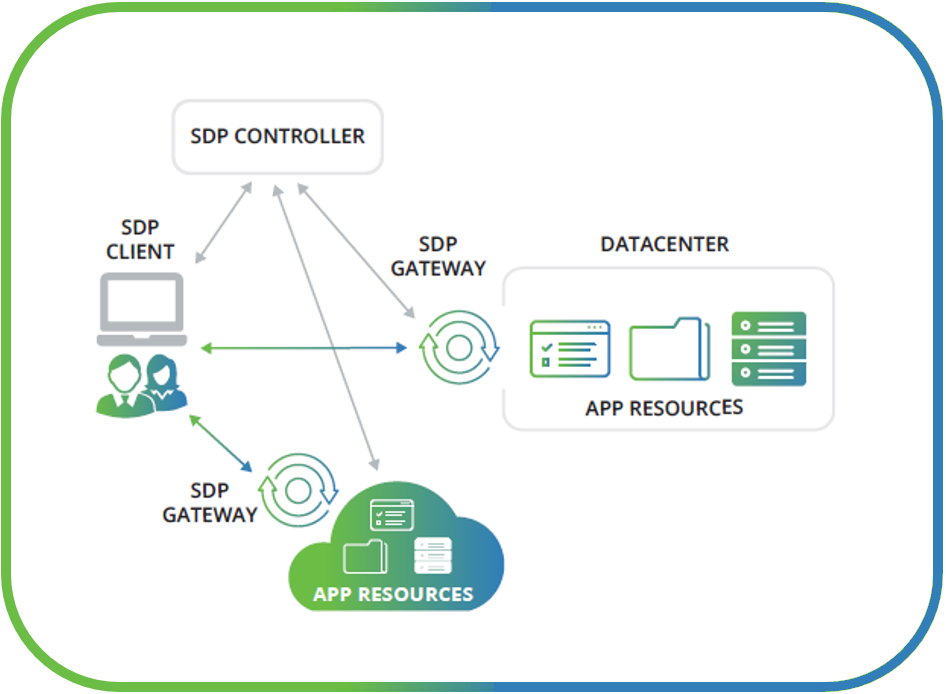

Egy tipikus SDP megoldás három fő elemből áll. SDP vezérlőEz jelenti a vezérlési réteget (control plane), amelyben a központi beállítások szabályozhatók, valamint ez közvetít az SDP kliens, a tanúsító hatóságok és az azonosító szolgáltatók között. SDP kliens

Igazolja az eszköz és a felhasználó azonosságát, illetve megadja a hozzáférést az adatközpontban vagy a felhőben futó, engedélyezett alkalmazásokhoz. SDP átjáró (gateway)

Az átjáró jelenti az adatréteget: az SDP vezérlő által meghatározott módon továbbítja a hálózati forgalmat az erőforrásokhoz. A beállított szabályok végrehajtása elsősorban az átjárón történik.

Az SDP alapvető tervezési elve, hogy egységesen kezelje a felhő és nem-felhő alapú erőforrások és alkalmazások, valamint a különféle belső és külső felhasználók és eszközeik közötti biztonsági beállításokat. Ennek érdekében szigorú azonosítás és hitelesítés lett az architektúrába építve. Mind az azonosítás, mind a hitelesítés még azelőtt megtörténik, hogy a kapcsolat létrejönne. A hozzáférés engedélyezése függ a felhasználótól, az eszköztől és a kontextustól, például a felhasználó szerepétől, az eszköz reputációjától és megfelelőségétől, a napszaktól vagy éppen a földrajzi helytől. Mindezeken túl minden kapcsolat egyedi és egyszeri, az alkalmazás vagy az elérni kívánt erőforrás biztonsági követelményeitől függően különféle típusú biztonságos kapcsolatokat lehet dinamikusan létrehozni. A Pulse Secure SDP megoldása központilag, egységesen konfigurált biztonsági zónát épít fel a felhasználói eszközök és az általuk elérni kívánt erőforrások között. A rugalmas, a nulla bizalmon alapuló megközelítés számos előnyt kínál: az azonosítás és hitelesítés szabályok alapján történik, a hozzáférés vezérlése részletesen szabályozható és testre szabható, az erőforrások pedig elrejthetők a belső és külső támadók elől. A megoldás funkciói az alábbi fő csoportokba sorolhatók be:

Központosított felhasználó-azonosítás és -hitelesítés

Több különböző bizalmi modell alakítható ki (zero trust, többfaktoros azonosítás, körülményeken alapuló engedély, stb), és a privilegizált felhasználók számára is különböző szintű hitelesítés írható elő a különféle alkalmazások eléréséhez. Hozzáférés-vezérlés és a szabályok betartatása

A Pulse Secure SDP egységes szabályozási modellt és hozzáférés-vezérlést kínál a belső és külső felhasználókra és eszközeikre, valamint a belső adatközpontra és a nyilvános felhőből igénybe vett alkalmazásokra. A kapcsolat történhet böngészőn, mobil natív alkalmazáson és SDP kliens révén is. Kapcsolattartási opciók minden egyes alkalmazásra

Kialakíthatók „sötét sarkok”, amelyben az alkalmazások és az erőforrások mindaddig rejtve és izolálva maradnak a külső kapcsolatok elől, amíg a felhasználó és eszköze meg nem felel a központi azonosítási és hitelesítési szabályoknak. Bármilyen kapcsolat csak azután épül fel, hogy a felhasználó hitelesítette magát.

Központosított felhasználó-azonosítás és -hitelesítés

Több különböző bizalmi modell alakítható ki (zero trust, többfaktoros azonosítás, körülményeken alapuló engedély, stb), és a privilegizált felhasználók számára is különböző szintű hitelesítés írható elő a különféle alkalmazások eléréséhez. Hozzáférés-vezérlés és a szabályok betartatása

A Pulse Secure SDP egységes szabályozási modellt és hozzáférés-vezérlést kínál a belső és külső felhasználókra és eszközeikre, valamint a belső adatközpontra és a nyilvános felhőből igénybe vett alkalmazásokra. A kapcsolat történhet böngészőn, mobil natív alkalmazáson és SDP kliens révén is. Kapcsolattartási opciók minden egyes alkalmazásra

Kialakíthatók „sötét sarkok”, amelyben az alkalmazások és az erőforrások mindaddig rejtve és izolálva maradnak a külső kapcsolatok elől, amíg a felhasználó és eszköze meg nem felel a központi azonosítási és hitelesítési szabályoknak. Bármilyen kapcsolat csak azután épül fel, hogy a felhasználó hitelesítette magát.