2025. január 28.

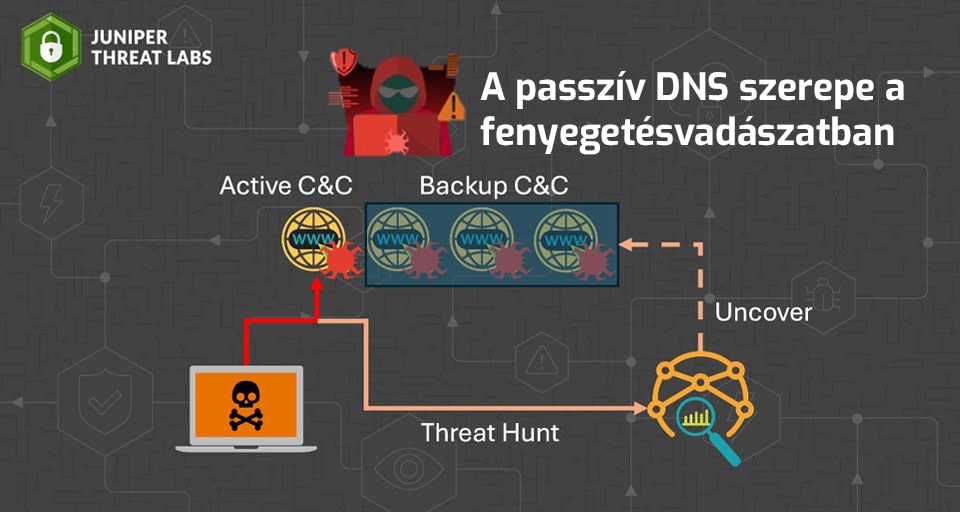

Ebben a cikkben áttekintjük, hogyan alapozzák a kiberbűnözők az infrastruktúrájukat az IP-címek gyakori változtatására és a hoszting szolgáltatók cseréjére. Továbbá bemutatjuk, hogyan használja a Juniper Threat Labs a passzív DNS-t a rosszindulatú infrastruktúrák proaktív felderítésére.