Teltházas volt az 56. EIVOK fórum a RelNet oktatótermében

2025. január 28.

„Leader” lett a ManageEngine UEM megoldása

2025. január 29.

Teltházas volt az 56. EIVOK fórum a RelNet oktatótermében

2025. január 28.

„Leader” lett a ManageEngine UEM megoldása

2025. január 29.

A passzív DNS szerepe a fenyegetésvadászatban

Ebben a cikkben áttekintjük, hogyan alapozzák a kiberbűnözők az infrastruktúrájukat az IP-címek gyakori változtatására és a hoszting szolgáltatók cseréjére. Továbbá bemutatjuk, hogyan használja a Juniper Threat Labs a passzív DNS-t a rosszindulatú infrastruktúrák proaktív felderítésére.

A kiberbűnözők infrastruktúrájának megértése kulcsfontosságú a hatékony védelem kiépítésében. A támadók viszont különféle rejtőzködő taktikákat alkalmaznak annak érdekében, hogy észrevétlenek maradjanak.

A támadói infrastruktúra megértése

A támadói infrastruktúra magában foglalja azokat a szervereket, domaineket és egyéb erőforrásokat, amelyeket a támadók műveleteik elindítására és fenntartására használnak. Ennek kiépítése során szervereket konfigurálnak, domaineket regisztrálnak, valamint sebezhető, nem patchelt routereket és IoT-eszközöket kompromittálnak. Gyakori stratégiájuk több szerver használata különböző domainekkel és IP-címekkel, amelyeket folyamatosan cserélgetnek. Amint egyet felfedeznek és lefoglalnak, a támadók továbblépnek újabb szerver(ek)re. Az infrastruktúra cseréje során a támadók gyakran változtatják a szerverekhez társított domaineket és IP-címeket, például a DNS „fast flux” technikával. Azonban fontos különbségek vannak a „fast flux” és az infrastruktúra cserélgetése között, különösen a működési mechanizmus, az automatizálás és a gyakoriság tekintetében. Az infrastruktúracsere módszerben a támadók előre regisztrált domainek és IP-címek készletét tartják fenn, és ezek között váltanak. Ezzel szemben a DNS „fast flux” egyetlen domaint több, akár perceken belül változó IP-címmel társít, megnehezítve a rosszindulatú szerver blokkolását vagy eltávolítását. Az infrastruktúra cseréje reaktív módon történik, amikor egy domaint blokkolnak vagy eltávolítanak. Ezzel szemben a „fast flux” proaktívan, automatizáltan és nagy gyakorisággal forgatja az IP-címeket.Esettanulmány: CatDDoS Botnet

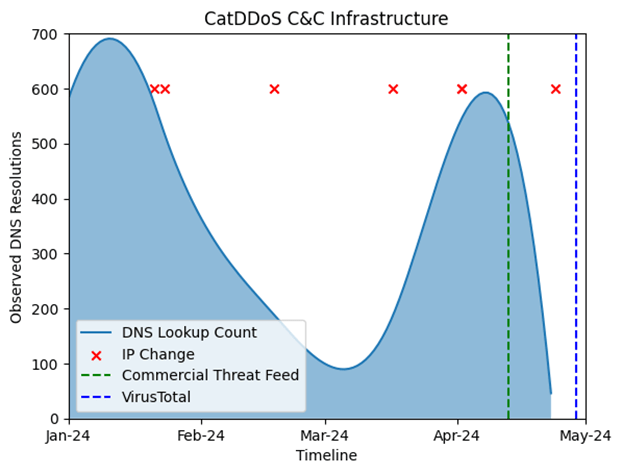

A CatDDoS egy újgenerációs botnet, amely a Mirai kódbázisából fejlődött ki, módosított payload struktúrákkal. OpenNIC domaineket és C&C szervereket használ. Az OpenNIC domainek olyan alternatív legfelső szintű domainek (TLD-k), amelyeket felhasználók által irányított, non-profit DNS hálózatok kezelnek, az ICANN szabályozásán kívül működve. A botnet a kommunikációban egyszerre küld titkosítás nélküli, valamint a ChaCha20 algoritmuson alapuló titkosított kéréseket. A botnet módosította az eredeti Mirai payload struktúrát az adatmezők sorrendjének megváltoztatásával, és n-edik napi sérülékenységek révén terjed az eszközökben.

A támadó a fenti grafikonon látható hat hónapos időszakban gyakran változtatta a szervereket és a hoszting szolgáltatókat az észlelés elkerülése érdekében. A C&C szerver IP-címeinek gyakori változásai megnehezítették a hagyományos módszerekkel való blokkolásukat.

Mi az a passzív DNS?

A passzív DNS segítségével a Juniper Threat Labs felfedezi a CatDDoS által használt infrastruktúrákat. A passzív DNS olyan DNS naplókat jelent, amelyeket általában a hálózati forgalom útvonalain gyűjtenek össze elosztott hálózati szenzorok segítségével. Hagyományos vállalati hálózatokban a tűzfalak, biztonsági eszközök és kollektorok a hálózat peremén helyezkednek el, és naplózzák a kliensek DNS lekérdezéseit. Azonban sok hálózatban nem végzik el a forgalom naplózását a historikus adatok gyűjtésének és tárolásának költségei miatt. Továbbá, a DNS forgalom elemzése sértheti a felhasználói adatvédelmet, ezért az adatok gyűjtése és elemzése megfelelő szabályozást és anonimizációs eljárásokat igényel. Itt jön képbe a rugalmasabb passzív DNS módszer.

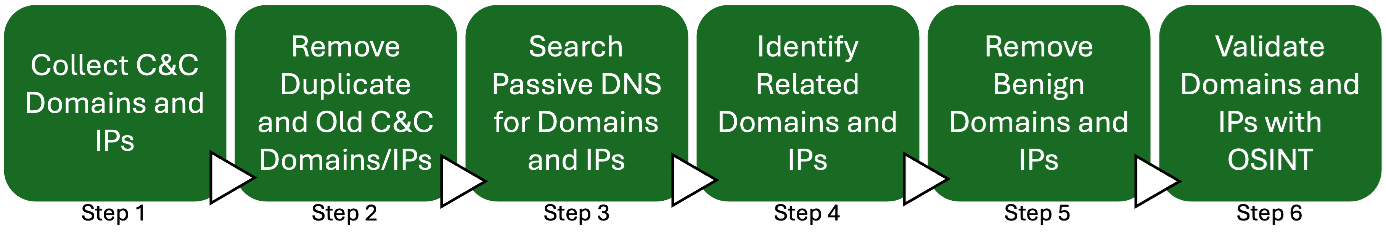

A Juniper Threat Labs fenyegetésvadászatának lépései passzív DNS alkalmazásával

A passzív DNS egy rendkívül hatékony eszköz a támadók infrastruktúrájának azonosítására, mivel lehetővé teszi a historikus DNS-adatok elemzését. Ez a megközelítés segít felismerni a támadók műveleteit, és lehetőséget biztosít a fenyegetések előzetes azonosítására és semlegesítésére. A Juniper Threat Labs historikus DNS-adatokat használ azon támadási infrastruktúrák vizsgálatára és felfedezésére, amelyek még bevetésre várnak. Ez a megközelítés egyedülálló rálátást nyújt a támadói taktikák alakulására, és láthatóvá teszi a potenciálisan káros domaineket és IP-címeket. Egy másik esettanulmányt is bemutató cikk teljes terjedelmében, angol nyelven, itt olvasható: Threat Hunting with passive DNS: Discovering the Attacker Infrastructure