Hét alapítvány munkáját segítette a RelNet

2025. december 19.

Az Acronis EDR megoldása elnyerte az Info-Tech „Emotional Footprint” díját

2026. január 07.

Hét alapítvány munkáját segítette a RelNet

2025. december 19.

Az Acronis EDR megoldása elnyerte az Info-Tech „Emotional Footprint” díját

2026. január 07.

Védekezés a React2Shell sérülékenység ellen a LoadMaster WAF segítségével

A közelmúltban azonosított React2Shell sérülékenység komoly kockázatot jelent a modern webes alkalmazásokra nézve. Ez a biztonsági hiba lehetővé teszi a támadók számára, hogy távoli kódfuttatást hajtsanak végre, amely teljes hozzáférést biztosíthat az érintett szerverekhez. A Progress Kemp LoadMaster felhasználói azonban a beépített webalkalmazás-tűzfal (WAF) segítségével hatékonyan védekezhetnek a fenyegetéssel szemben.

A React2Shell sérülékenység lényege, hogy a támadók speciálisan kialakított HTTP-kéréseken keresztül képesek parancsokat injektálni az alkalmazásszerverekbe. Mivel ez a hiba közvetlenül az operációs rendszer szintjén teszi lehetővé a beavatkozást, a kockázati besorolása kritikus.

Hogyan nyújt védelmet a LoadMaster WAF?

A Progress Kemp LoadMaster WAF modulja intelligens szűrőrétegként funkcionál a felhasználók és az alkalmazásszerverek között. A védelem több szinten valósul meg:

1. Proaktív védelem: A WAF képes azonosítani és blokkolni a React2Shell támadásokra jellemző mintázatokat még azelőtt, hogy azok elérnék a sérülékeny backend szervert. Ez kritikus fontosságú olyankor, amikor a patch még nem áll rendelkezésre vagy még nem került telepítésre.

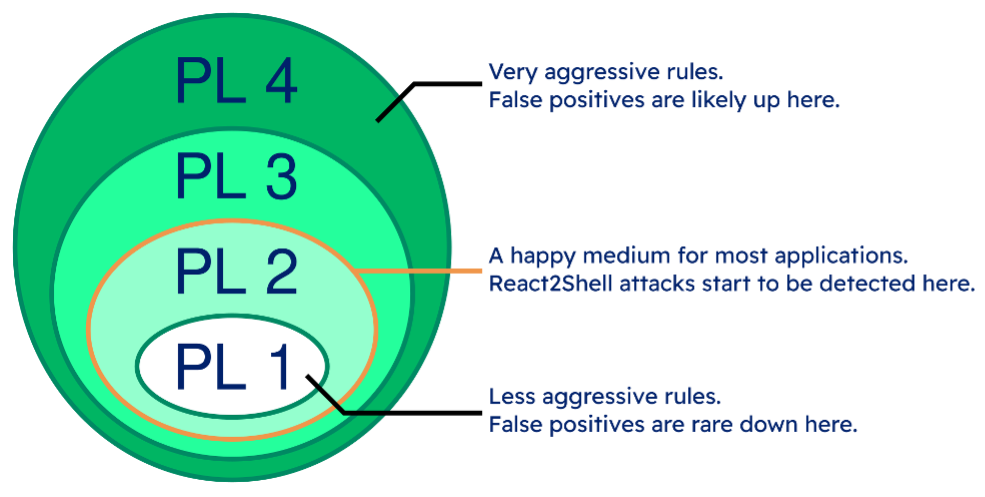

2. OWASP Core Rule Set támogatás: A LoadMaster folyamatosan frissített szabálykészletei (mint például a CRS 3.x vagy 4.0) alapértelmezetten tartalmaznak olyan generikus védelmi szabályokat, amelyek felismerik a parancsinjektálási kísérleteket.

3. Hálózati szintű szegmentálás: A WAF mélyrehatóan képes vizsgálni a titkosított forgalmat is, ahol a támadók gyakran elrejtik a kártékony kódokat.

Beállítási javaslatok az optimális védelemhez

A LoadMaster adminisztrátorainak az alábbi lépések megtétele javasolt a védelem maximalizálása érdekében:

- WAF aktiválása: Győződjön meg róla, hogy a WAF modul engedélyezve van a kritikus Virtual Service-eken.

- Szabálykészletek frissítése: Telepítse a legújabb szabályfrissítéseket a LoadMaster felületén keresztül.

- Logolás és monitorozás: Állítsa be a riasztásokat a WAF eseményekre, hogy azonnal értesüljön a blokkolt támadási kísérletekről.

A Loadmaster WAF paranoia szintjét 2-esre kell állítani a React2Shell észlelése érdekében

Egy robusztus hálózati réteg, mint amilyen a Kemp LoadMaster, nélkülözhetetlen eleme a modern kiberbiztonsági architektúrának. A WAF nemcsak a már ismert hibák ellen véd, hanem időt nyer a rendszerek biztonságának érvényesítéséhez.

Forrás

Improve Protection Against React2Shell Vulnerability Using Progress Kemp LoadMaster WAF