Reprezentatív NDR gyártóként jegyzi a Gartner az ExtraHopot

2023. február 03.

Kihívó lett a Netwrix PAM megoldása a KuppingerCole elemzésében

2023. február 08.

Reprezentatív NDR gyártóként jegyzi a Gartner az ExtraHopot

2023. február 03.

Kihívó lett a Netwrix PAM megoldása a KuppingerCole elemzésében

2023. február 08.

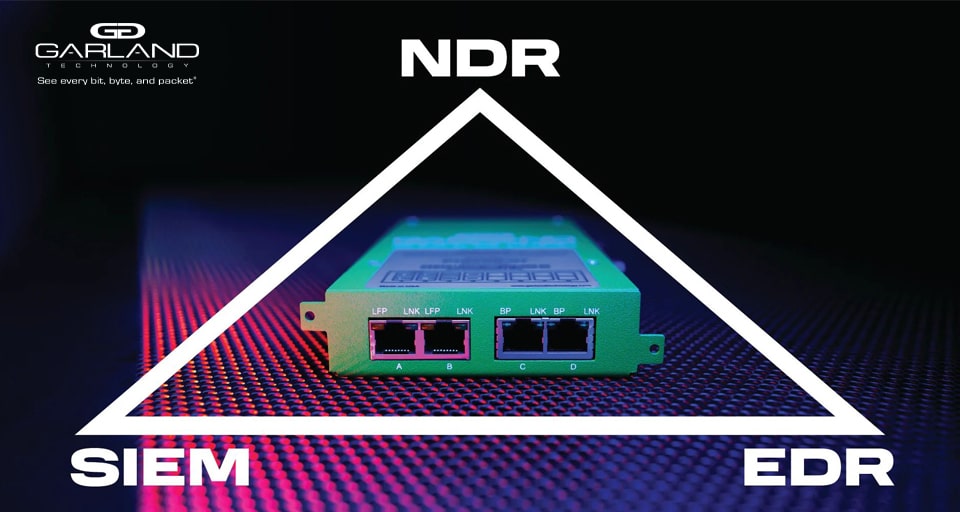

A SOC láthatósági modell támogatása hálózati TAP-okkal

Az informatikai és biztonsági csapatok soha nem voltak még olyan nehéz helyzetben, mint ma. A vállalatok állandó igénye a legkülönfélébb eszközök használatára jelentősen megnövelte a hálózatok méretét és összetettségét, újabb támadási felületeket tárva fel a kiberbűnözők előtt, miközben újabb láthatósági kihívások is felmerültek.

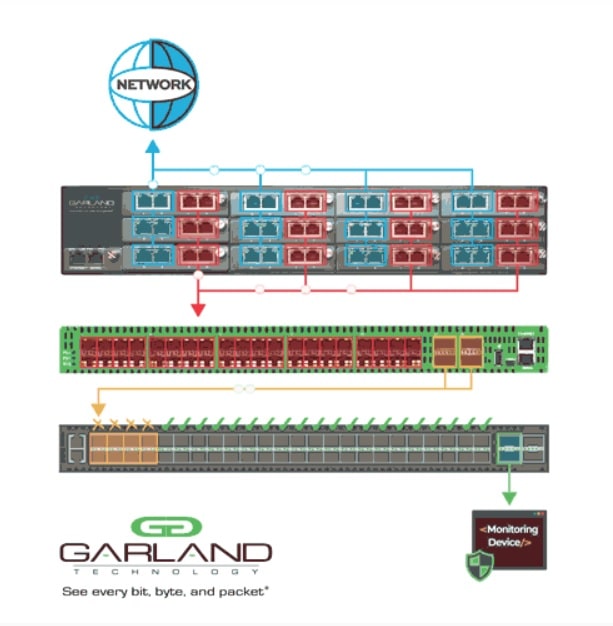

A végponti anomáliaészlelés és beavatkozás (EDR) jellemzően az első számú megoldás az aktivitások figyelésére és a támadás megállítására a végpontokon. Ez a technológia azonban általában csak bizonyos eszközökre, például számítógépekre vagy laptopokra terjed ki. Más hálózati elemek, nyomtatók, routerek, sőt egyes mobiltelefonok is sérülékenyek maradnak, és alkalmas célpontot jelentenek a hálózatba való behatoláshoz. További nehézségeket okoz, hogy a kritikus pozíciók betöltésére alkalmas, képzett kiberbiztonsági és hálózati mérnökök hiánya miatt egyre nyilvánvalóbb a SecOps csapatok túlterheltsége. Mindeközben a biztonsági vezetők korlátozott költségvetéssel kénytelenek válogatni a piacon lévő termékek közül, amelyek rendre csak az incidensek megelőzésére összpontosítanak, nem a válaszadásra. A rosszindulatú behatolások szinte elkerülhetetlenek, különösen a mai kifinomult támadási vektorok mellett. Ezért a szervezeteknek robusztus biztonsági stratégiát kell érvényesíteniük, amely a támadások megelőzésére tett kísérletek mellett az észlelésre és a káros hatások enyhítésére is képes. Az informatikai csapatoknak ezeket az ellenőrzéseket a hálózat minden részén el kell végezniük, nem csak a végpontokon. A SOC láthatóság hármas módszertana A Gartner által kidolgozott SOC láthatósági módszertan hálózati ’observability’ (megfigyelhetőség) keretrendszert kínál a vállalat egészén belül. Abból a feltételezésből indul ki, hogy a támadók előbb-utóbb mindenképpen áthatolnak a hálózat peremén, ezért a fenyegetések azonosítására és az incidensek kezelésére helyezi a hangsúlyt, még mielőtt a bűnözők célt érnének. Mielőtt a Gartner kidolgozta a „triad”-nak nevezett három elemű módszertanát, a biztonsági műveleti központok (SOC) főként a SIEM eszközökön és vírusirtó szoftvereken keresztül történő eseménynaplózásra támaszkodtak az anomáliák és az incidensek felderítése érdekében. Ez természetesen rengeteg vakfoltot és folyamatbeli hiányosságot hagyott maga után, hiszen nem létezett automatizált, 24/7-es, észlelés utáni megoldás. Ez arra késztette az alapvető végponti anomáliaérzékelő eszközöket, hogy válaszadási, beavatkozási funkciókkal is kiegészüljenek (EDR), valamint más hálózati komponenseken – nyomtatókon, útválasztókon – is szükségessé vált a kiterjesztett fenyegetésérzékelés. Így alakult ki a láthatósági elemek hármasa, a SIEM és az EDR megoldások mellé ugyanis felkerült a térképre a hálózati anomáliaészlelés és beavatkozás (NDR) is. A láthatósági struktúra fontossága Sok szakértő úgy véli, hogy a hármas felállás egy láthatósági négyessé fejlődhet, és magában foglalhatja az alkalmazás szintű észlelési és válaszadási megoldásokat, elsősorban a felhő alapú szoftverek rohamszerű elterjedése miatt. Egyelőre azonban az NDR komponens fedi le ezt a követelményt. Feladatuk megfelelő ellátásához a SOC-csapatoknak olyan stratégiát kell bevezetniük, amely teljes mértékben védelmezi a vállalati infrastruktúrát, ugyanakkor nem korlátozza a hálózati csomagokhoz való folyamatos hozzáférést. Kiterjedt ismeretekre volna szükségük a hálózatkezelési és monitorozási technológiákkal kapcsolatban, ami sok esetben kimarad a biztonsági képzésekből. Az NDR a hálózati adatokhoz való közös hozzáférés révén megszünteti az egyes informatikai részlegek egymástól való elszigeteltségét. A teljes láthatóság érdekében az adatcsomagok másolatát az összes hálózati helyről be kell gyűjteni és tárolni kell. Teljes láthatóság a hálózati TAP eszközökkel A hálózati csomagok másolatai kétféle módon szerezhetők be az NDR-eszközöktől. Az egyik a switchek átkonfigurálása úgy, hogy a hálózati adatokat egy ún. SPAN-portra tükrözzük. A másik megoldás hatékonyabb: ilyenkor hálózati TAP eszközöket telepítünk a figyelést igénylő területeken.

A TAP-ok 100%-os megbízhatósággal szállítják a csomagmásolatokat a monitorozási portra. A SPAN-hoz képest sokkal biztonságosabb és költséghatékonyabb megoldást is jelentenek. Ráadásul, mivel a switchektől és routerektől függetlenül működik, egy TAP eszköz esetleges működési hibája nem befolyásolja a hálózat más részeit. A SPAN csomagtükrözési megoldás egyik legnagyobb hiányossága, hogy nem forgalomtükrözésre specializált eszközről van szó, ezért gyakran túlterhelődés esetén a SPAN forgalom egy részét elejti. A SPAN továbbá nem észleli a rosszindulatú tevékenységből eredő csomaghibákat, és a kezelése sok beállítási és üzemetetési költséggel jár. Ráadásul bármilyen rendszer szintű leállás vagy hálózati hiba következtében a SPAN port nem kap adatokat. A hálózati packet brokerek előnyei A hálózati TAP eszközök a megbízható és teljes körű láthatóság megvalósításának alapvető elemei. Az összetett hálózatok azonban számos felügyeleti adatfolyamot igényelnek az NDR-eszközök számára, ami növeli az infrastruktúra és az adatáramlás összetettségét. A hálózati packet brokerek ilyenkor átveszik a TAP-, a SPAN- és egyéb duplikált adatfolyamokat, és egy helyre aggregálják őket. Az információk összegyűjtése és központosítása mellett a packet brokerek más funkciókat is ellátnak, például adatszűrést, címkézést, időbélyegzést, csomagszeletelést és maszkolást. Szükség szerint számos interfészen keresztül terheléselosztást végeznek a különböző NDR-eszközök számára.

Ez a láthatósági struktúra olyan előnyökkel jár, amelyek túlmutatnak a kiberbiztonságon. Az NDR-megoldások erőforrásigényes funkciói (például az adatok deduplikálása a hálózati sebesség fenntartása mellett) szintén megvalósíthatók egy kiváló minőségű packet broker segítségével. A TAP rugalmassága még azt is lehetővé teszi az informatikai csapatok számára, hogy hatékonyabban alkalmazkodjanak a hálózati infrastruktúrában bekövetkező változásokhoz. Végül a hálózati TAP-ok csökkentik az üzemeltetési költségeket, mivel nincsenek konfigurációs költségei, ráadásul a meghibásodások közötti átlagos idő (MTBF) hossza segít csökkenteni a munkaerőhiány negatív hatását. A packet brokerek használatának végső eredménye egy hatékonyabb rendszer a hálózati fenyegetések észlelésére, a rendszer karbantartására és az NDR konfigurálására.