A Kemp 90 napig ingyenesen használható, korlátlan kapacitású terheléselosztót kínál a járvány idejére

2020. május 15.

Többtényezős hitelesítés (multi-factor authentication, MFA) reCAPTCHA és Kemp LoadMaster használatával Microsoft Exchange szerverhez

2020. május 21.

A Kemp 90 napig ingyenesen használható, korlátlan kapacitású terheléselosztót kínál a járvány idejére

2020. május 15.

Többtényezős hitelesítés (multi-factor authentication, MFA) reCAPTCHA és Kemp LoadMaster használatával Microsoft Exchange szerverhez

2020. május 21.

A Juniper SRX platform UTM képességei

A Juniper Networks stratégiájának változása elérte az SRX platform licencelését is…

A Juniper Networks stratégiájának változása elérte az SRX platform licencelését is, ezért szeretnénk röviden bemutatni az alap szoftver mellé rendelhető tartalombiztonsági (UTM) komponenseket érintő közelmúltbeli változásokat, melyek egyrészt a komponensek elérhetőségét, másrészt az elérhetőség időtartamát érintik.

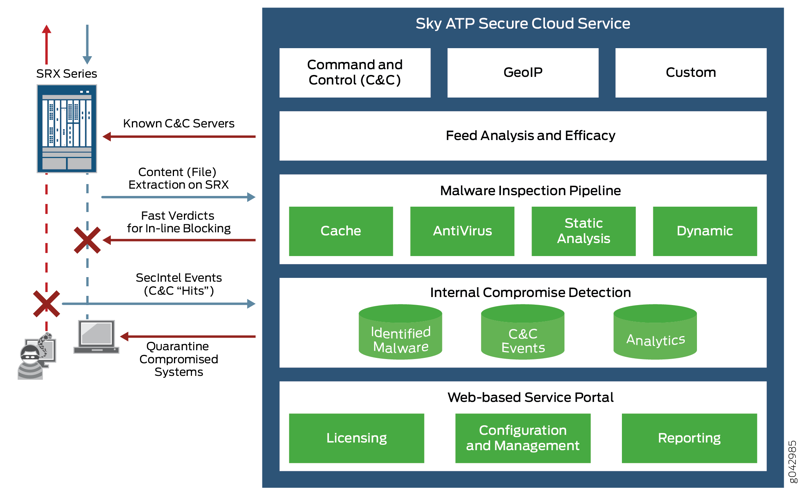

Az on-box AV a kisebb SRX branch eszközökön nem elérhető. ATP Cloud (korábban Sky ATP): A Sky ATP egy felhő alapú komplex védelmi megoldás, ami SRX sorozatú eszközökkel integrálva megnöveli a tűzfal fenyegetés elleni képességeit. Védelmet nyújt a „nulla napos” fenyegetésekkel szemben. Ellenőrzi az áthaladó forgalmat, képes sandbox környezetben futtatni a végrehajtható kódokat, hogy biztonságosságukról meggyőződjön; házirend kiegészítéssel lehetővé teszi a rosszindulatú programok leállítását, a fertőzött rendszerek karanténba tételét.

A Sky ATP keretrendszer fontos alkotóelemei (1. ábra) a rosszindulatú kód dinamikus felismerését segítő Sandbox, valamit a környezetről pontos információt szolgáltató „feed-ek” (C&C, GeoIP, Infected Hosts)

UTM komponensek

Elöljáróban röviden ismertetjük az egyes komponensek szerepét a védelmi láncban. Application Security (AppSec): Az alkalmazások kategorizálása nem csak a csomagfejléc protokoll és port információi alapján történik, hanem a csomagok adatrészét vizsgálva alkalmazás szignatúrák alapján a valós forgalmat ismeri fel az eszköz. Ezzel egyrészt a statikus fejléc információk meghamisítása esetén is ismert lesz a valós forgalom, másrészt az azonos protokollt használó számos alkalmazás (pl. http/https protokollba beágyazott webmail, azonnali üzenetküldő, fájlmegosztó és egyéb alkalmazások) között is különbséget tudunk tenni. Bár a technológia bizonyos alkalmazásoknál titkosított forgalom esetén is nagy valószínűséggel pontos kategorizálást ad, pontos azonosítást a beépített SSL Proxy használata jelent. Az alkalmazás azonosítója (AppID) alapján történő elemzés, szűrés, priorizálás jelenti az SRX platform Next Generation Firewall (NGFW) képességeinek alapját. Intrusion Prevention System (IPS): A behatolás érzékelő (IDP), illetve megelőző (IPS) rendszer a vizsgált forgalmat hasonlítja össze az ismert fenyegetések szignatúra mintáival, és (beállítástól függően) blokkolja a forgalmat, ha fenyegetést észlel. A védelem legfontosabb eleme a folyamatosan frissülő szignatúra adatbázis, amely különböző objektumok, például támadási objektumok, alkalmazás-szignatúra objektumok és szolgáltatási objektumok meghatározásait tartalmazza, amelyeket az IPS házirend-szabályok kialakításakor használnak. Enhanced Web filtering (EWF): Az URL szűrő képesség a Forcepoint (korábbi nevén Websense) szolgáltatását használja, mely során az SRX elfogja a http/https kéréseket, az URL-t továbbítja a ThreatSeeker Cloud (TSC) szervernek, amit az besorol a jelenlegi 151 előre definiált URL kategória valamelyikébe. Emellett a TSC szerver a dinamikusan frissülő adatbázisát használva a megcímzett oldal reputációs információját is visszaadja az SRX számára, amely a web filter szabályokban definiáltak alapján eldönti, hogy az adott URL kategória engedélyezett-e, illetve a reputációs index alapján biztonságos-e az oldal látogatása. Cloud-based Antivirus (cAV): A Sophos felhő alapú megoldása a teljes fájl alapú víruskeresés alternatívájaként egy azzal egyenértékű, kevésbé CPU-igényes megoldást kínál. Ugyanazokat a protokollokat támogatja, mint a teljes víruskereső, és ugyanúgy működik, ugyanakkor kisebb a memóriaterülete, ezért a kevesebb memóriát tartalmazó alacsonyabb kategóriás végponti eszközökkel is kompatibilis. A támogatott protokollok: HTTP, FTP, SMTP, POP3 és IMAP, ezentúl Junos OS verzió függvényében implicit és explicit SMTPS, IMAPS és POP3S, valamint explicit FTPS passzív módban. Cloud AntiSpam: A felhő alapú Sophos AV-val együtt elérhető megoldás. A spamszűrés csak az IP alapú spam feketelistán történő keresést támogatja, melyet a Sophos tart fenn és frissít. On-Box Antivirus (oAV): Az Avira teljes fájl alapú elemzést biztosító helyi (on-premise) megoldása, amely a vírusok, trójaiak, rootkitek és más rosszindulatú kódok ellen nyújt védelmet. Minimalizálja a feldolgozási késleltetéseket, tekintve, hogy a mintaadatbázis helyileg tárolódik és az antivírus motor ez SRX eszköz szoftverének a része. Az Avira AV motorral az Internethez való csatlakozás nélkül ellenőrizhető az SRX-en áthaladó alkalmazások forgalma.Az on-box AV a kisebb SRX branch eszközökön nem elérhető. ATP Cloud (korábban Sky ATP): A Sky ATP egy felhő alapú komplex védelmi megoldás, ami SRX sorozatú eszközökkel integrálva megnöveli a tűzfal fenyegetés elleni képességeit. Védelmet nyújt a „nulla napos” fenyegetésekkel szemben. Ellenőrzi az áthaladó forgalmat, képes sandbox környezetben futtatni a végrehajtható kódokat, hogy biztonságosságukról meggyőződjön; házirend kiegészítéssel lehetővé teszi a rosszindulatú programok leállítását, a fertőzött rendszerek karanténba tételét.

A Sky ATP keretrendszer fontos alkotóelemei (1. ábra) a rosszindulatú kód dinamikus felismerését segítő Sandbox, valamit a környezetről pontos információt szolgáltató „feed-ek” (C&C, GeoIP, Infected Hosts)

Az ATP Cloud / SkyATP helyi (on premise) változatban is elérhető JATP néven, fizikai és virtuális appliance formájában. A helyi változat előnye, hogy sokkal finomhangolhatóbb, pontosabban lehet vele igazodni a helyi körülményekhez.

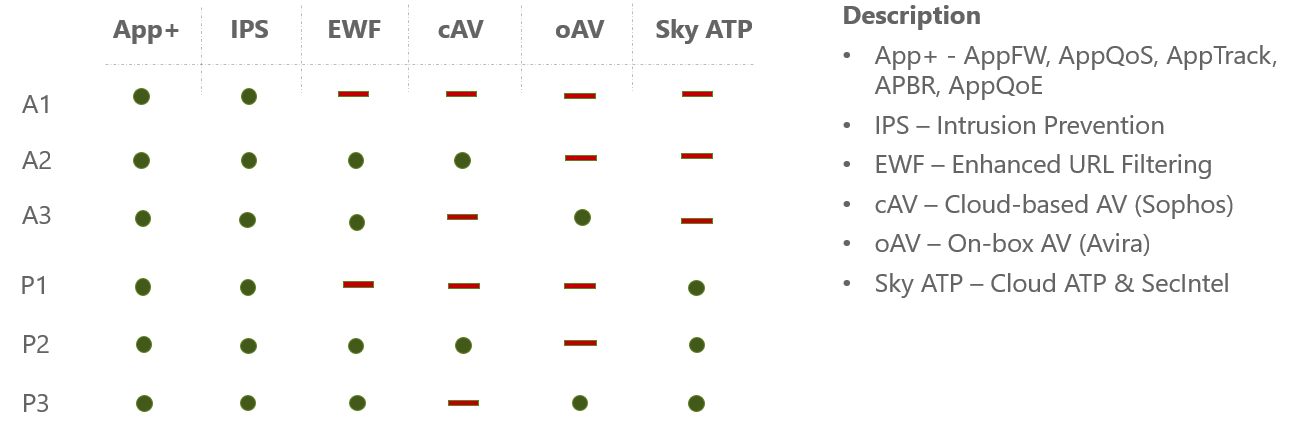

Az Advanced csomagokat A1, A2, és A3, míg a Premium csomagokat P1, P2 és P3 jelöli (2. ábra). Tekintve, hogy a fenti sorozatok tulajdonképpen három szolgáltatási szintet hivatottak leképezni, elsőre nem egyszerű átlátni a jelentésüket. • Az összes szolgáltatási csomagban megkapjuk az AppSec és IPS képességeket, ezeket lehetne alap csomagnak nevezni (A1) • A következő szinten URL szűrést és antivírus képességeket kapunk (A2, A3, P2, P3), ez utóbbiból opcionálisan felhős, vagy on-premise verziót, amit rendre a 2, illetve 3 szám jelöl. • Erre rakódik a „harmadik dimenzió”, vagyis minden szolgáltatási csomag elérhető a magasabb biztonsági szintet (Premium csomagok) jelentő SkyATP képességgel, vagy anélkül (Advanced csomagok).

UTM csomagok tartalma

A Juniper gazdasági és marketing szakemberei a tartalomszűrési komponensekből a mai kor kihívásainak megfelelő UTM csomagokat alkottak, melyek azonosítására egy betűből és egy számból álló azonosítót vezettek be.Az Advanced csomagokat A1, A2, és A3, míg a Premium csomagokat P1, P2 és P3 jelöli (2. ábra). Tekintve, hogy a fenti sorozatok tulajdonképpen három szolgáltatási szintet hivatottak leképezni, elsőre nem egyszerű átlátni a jelentésüket. • Az összes szolgáltatási csomagban megkapjuk az AppSec és IPS képességeket, ezeket lehetne alap csomagnak nevezni (A1) • A következő szinten URL szűrést és antivírus képességeket kapunk (A2, A3, P2, P3), ez utóbbiból opcionálisan felhős, vagy on-premise verziót, amit rendre a 2, illetve 3 szám jelöl. • Erre rakódik a „harmadik dimenzió”, vagyis minden szolgáltatási csomag elérhető a magasabb biztonsági szintet (Premium csomagok) jelentő SkyATP képességgel, vagy anélkül (Advanced csomagok).

Elmondható azonban, hogy a csomagokat alkotó komponensek tartalma gyakorlatilag nem változott, korlátozott ideig még elérhetők – a műszaki szempontból azonos – korábbi UTM csomagok is, a lényegi változást a komponensek csoportosítása jelenti.

https://relnet.hu/rendezveny/juniper-webinariumok/2020-05-21/

UTM szolgáltatás időtartama

A változások másik pillére a szolgáltatások időbeli elérhetőségét jelentő változás. Korábban az egyes komponenseket élettartam (perpetual) licenccel lehetett megvásárolni, melyhez a követést, támogatást nyújtó időszaki (éves) szolgáltatást biztosított a gyártó. (A támogatás hiányában a szolgáltatások nem, vagy csak korlátozásokkal működnek, pl. a IPS esetében a gyártó által szolgáltatott adatbázisok nem frissülnek, de a funkció alapvetően továbbra is működik.) A nemrég bejelentett Juniper Flex licencelési mód lényege, hogy a fent ismertetett szolgáltatási csomagokat (A1, A2, A3, P1, P2, P3) adott időszakra, igény szerint 1, 3 vagy 5 éves periódusra rendelhetjük meg. Ez a díj az adott képesség használati joga mellett tartalmazza a gyártói támogatást is, és jellemzően a hosszabb előfizetési időszak esetén extra kedvezmény érhető el.Forrás anyagok

https://www.juniper.net/documentation/en_US/junos/topics/concept/appsecure-security-understanding.html https://www.juniper.net/documentation/en_US/junos-space19.4/topics/concept/junos-space-ips-policy-signature-understanding.html https://www.juniper.net/documentation/en_US/junos/topics/topic-map/security-utm-web-filtering.html https://www.juniper.net/documentation/en_US/junos/topics/topic-map/security-sophos-antivirus-protection-overview.html https://www.juniper.net/documentation/en_US/junos/topics/topic-map/security-utm-antispam-filtering.html#id-antispam-filtering-overview https://www.juniper.net/documentation/en_US/junos/topics/topic-map/security-on-device-antivirus-scan-engine.html https://www.juniper.net/documentation/en_US/release-independent/sky-atp/topics/concept/sky-atp-about.htmlKapcsolódó tartalom:

Juniper webináriumokhttps://relnet.hu/rendezveny/juniper-webinariumok/2020-05-21/