Újra teltházas volt a RelNet eLearning díjátadó és mozivetítés

2023. május 09.

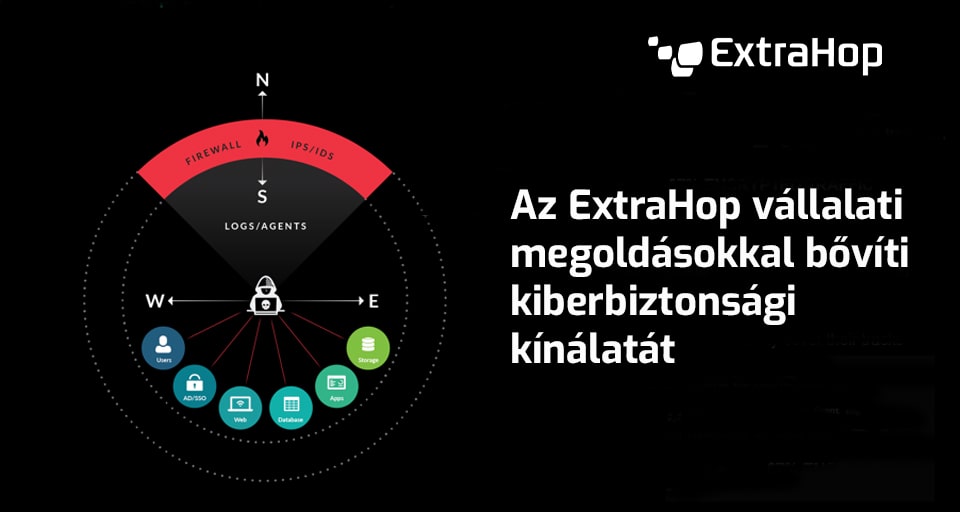

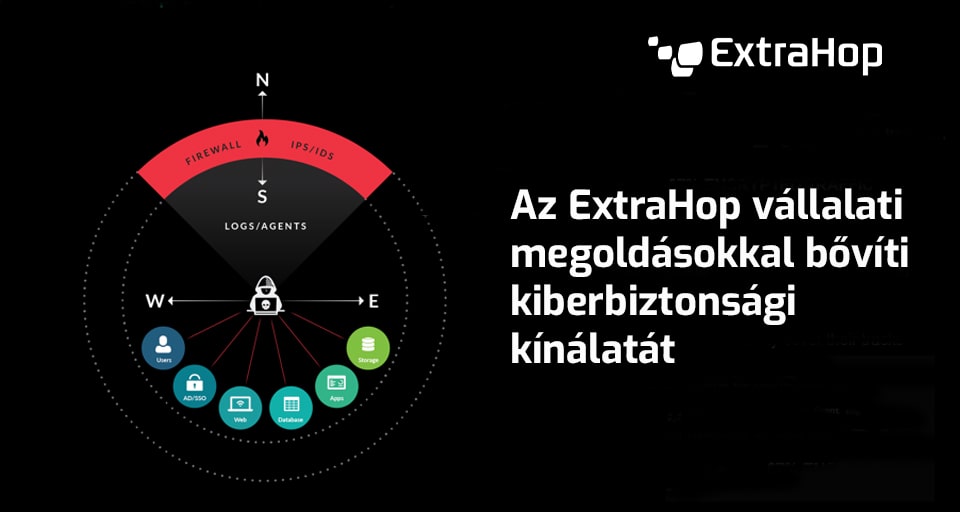

Az ExtraHop vállalati megoldásokkal bővíti kiberbiztonsági kínálatát

2023. május 15.

Újra teltházas volt a RelNet eLearning díjátadó és mozivetítés

2023. május 09.

Az ExtraHop vállalati megoldásokkal bővíti kiberbiztonsági kínálatát

2023. május 15.

Command and Control szerverek – miért kell blokkolni őket?

A Command and Control (C&C) szerverek számos kibertámadás kritikus összetevői. Ezeket használják a hackerek a fertőzött eszközök távvezérlésére és összehangolt támadások indítására. Ebben a cikkben a C&C szervereknek az egyénekre és a szervezetekre jelentett kockázatait tárgyaljuk.

A C&C rendszer egy központi szervert és egy vagy több klienseszközt (pl. mobiltelefon, számítógép, okosizzó, router stb.) foglal magába. Az irányított eszközön (szaknyelven: slave) fut egy egyszerű kliensprogram, amely arra szolgál, hogy utasításokat kapjon a C&C szervertől, és azokat végrehajtsa. Ez a beállítás számos feladat automatizálására használható. Ha azonban ugyanezt a C&C-beállítást rosszindulatú szereplők alkalmazzák, az jelentős kárt okozhat a megtámadott félnek. Néhány kliensprogramot úgy terveznek, hogy a megtámadott hálózat más eszközeire is átterjedjen, így létrehozva egy bot hálózatot a fertőzött eszközökből. A hacker a rosszindulatú kódokat terjesztheti például SMS vagy e-mail alapú adathalász üzenetek, rosszindulatú programok, trójaiak, a böngészőkben vagy tűzfalakban lévő biztonsági rések révén. A C&C-kiszolgáló a kliensen keresztül többek között a következő tevékenységeket próbálja végrehajtani: adatok ellopása, titkosítása (ransomware), a megtámadott eszköz/hálózat megzavarása és/vagy leállítása, vagy akár egy másik hálózat elleni DDoS támadás indítása. Az adathalászat során a hacker a legtöbb esetben egy linket vagy mellékletet tartalmazó üzenetet küld, amely linket vagy mellékletet, ha megnyit a felhasználó rosszindulatú szoftver települ az eszközre. Ez a szoftver ezután kapcsolatot létesít a hacker C&C-kiszolgálójával, lehetővé téve számára a fertőzött eszköz távoli irányítását. Fontos, hogy a magánszemélyek és a szervezetek tisztában legyenek az ilyen típusú átverésekkel, és legyenek óvatosak, amikor ismeretlen forrásból származó linkekre kattintanak vagy fájlokat töltenek le. Emellett a szervezeteknek javasolt biztonságtudatossági képzést bevezetniük alkalmazottaik számára a kiberfenyegetések veszélyeiről. Az egyik legnagyobb pusztítást okozó, C&C által indított támadás a Mirai botnet támadás volt 2016-ban. A Mirai malware hatalmas számú IoT-eszközre terjedt el. Képes volt települni azokra az eszközökre, amelyek alapértelmezett felhasználónévvel és jelszóval rendelkeztek, majd megvárta, hogy a C&C szerver további utasításokat adjon, így alakítva ki a botnet rendszert. A Mirai C&C a botnet által több millió DNS-lekérdezést kezdeményezett népszerű e-kereskedelmi és egyéb webhelyeken, így lehetetlenné téve, hogy a megtámadott webhely reagáljon a valódi ügyfélforgalomra. Ez a DDoS-támadás 2016 októberében a Dyn domainregisztrációs szolgáltatót és olyan népszerű webhelyeket bénított meg, mint a Netflix és a Twitter. Annak megelőzésére, hogy C&C támadás áldozatává váljanak, számos lépést tehetnek az egyének és a szervezetek. Először is fontos, hogy minden szoftvert és eszközt frissítsenek, hogy az ismert sebezhetőségek javítva legyenek. Másodszor, a felhasználóknak ébereknek kell lenniük, amikor linkekre kattintanak, vagy ismeretlen forrásból kapott fájlokat töltenek le és nyitnak meg. Jó ötlet továbbá igénybe venni az internetszolgáltató által kínált védelemet is, de a támadások ellen a szervezeteknek be kell fektetniük kiberbiztonsági megoldásokba, például tűzfalakba, behatolásjelző rendszerekbe, hálózati észlelési és válaszadási (NDR) technológiába, illetve biztonságtudatossági képzésekbe és rendszeres biztonsági vizsgálatokba. Ismerje meg, hogyan segíthet az Allot NetworkSecure hálózat alapú biztonsági megoldása elkerülni a szerverek feletti irányítás átvételét! További információkért keresse a RelNet munkatársait.