Felkerült a ManageEngine a Gartner és az IDC UEM-térképére

December 16, 2021

A RelNet 2021-ben is képzett szakemberekkel bővítette csapatát

December 22, 2021

Felkerült a ManageEngine a Gartner és az IDC UEM-térképére

December 16, 2021

A RelNet 2021-ben is képzett szakemberekkel bővítette csapatát

December 22, 2021

Hogyan érinti gyártóink megoldásait a Log4Shell sérülékenység?

Folyamatosan érkeznek a RelNethez az általa képviselt gyártók ajánlásai a Log4Shell sérülékenységgel kapcsolatban. Ezeket vesszük most sorra, és cikkünket folyamatosan frissítjük.

A múlt hét végén körbe járta a világot a hír az Apache Log4j könyvtár 2.0 és 2.14.1 közötti verzióit érintő, kritikus kockázati besorolású sérülékenységgel kapcsolatban. Az ügyben még a Nemzetbiztonsági Szakszolgálat Kibervédelmi Intéztete is hivatalos riasztást adott ki. Az Apache Log4j könyvtárt több millió Java alkalmazás használja hibaüzenetek naplózására. A könyvtár sérülékenységét a támadók máris aktívan kihasználják. A CVE-2021-44228 számon nyilvántartásba vett, más néven Log4Shell vagy LogJam sérülékenység hitelesítés nélküli, tetszőleges, távoli kódfuttatást, valamint teljes, rendszerszintű hozzáférést tesz lehetővé a támadók számára. A probléma kiküszöbölésére az Apache Foundation azt javasolja, hogy mindenki frissítse a Log4j-t a sérülékenységre válaszul kiadott legújabb, 2.15-ös verzióra. Most sorra vesszük, hogy a RelNet által képviselt gyártók közül melyeket érinti ez a nulladik napi sérülékenység:

• A Cloud Workload Protectiont futtató alkalmazások védve vannak a támadásokkal szemben. A Log4j sérülékenységét kishasználó támadási kísérletek a felhasználói felületen belül kerülnek rögzítésre, mint "Server-Side Request Forgery" (SSRF) támadások.

• A Juniper részletes listát bocsátott ki a Log4Shell által nem veszélyeztetett termékeiről.

• Az érintett Skybox verziók a 11.5.x és a 11.6.x, amelyek a Log4j 2.13.2 és 2.14.1 verzióját használják.

• A 11.4.x és korábbi Skybox verziók nincsenek veszélyben.

• A Skybox jelenleg dolgozik a javítóprogram elkészítésén, de az alábbi oldalon olvasható lépések szerint az ügyfelek maguk is elháríthatják a veszélyt a Java konfigurációs fájl módosításával: https://lp.skyboxsecurity.com/rs/440-MPQ-510/images/Skybox_customer_notification_CVE-2021-44228-Dec14-2021.pdf

• MobileIron Sentry

• Core Connector

• Reporting Database (RDB)=20 Az Ivanti weboldalán elérhetők a probléma orvoslását célzó utasítások.

Juniper Networks

A Juniper Cloud Workload Protection és a Juniper újgenerációs SRX tűzfalak ügyfelei képesek észlelni és blokkolni a támadási kísérleteket, a Juniper Threat Labs pedig folyamatosan figyeli a variációkat, és frissíti a szignatúra adatbázist. • A támogatott SRX eszközökre már elérhető a Log4Shellt észlelő és blokkoló szignatúrafájl, amely megvédi az SRX tűzfalak által biztosított infrastruktúrákat az eredeti Log4Shell és annak változatai ellen is.• A Cloud Workload Protectiont futtató alkalmazások védve vannak a támadásokkal szemben. A Log4j sérülékenységét kishasználó támadási kísérletek a felhasználói felületen belül kerülnek rögzítésre, mint "Server-Side Request Forgery" (SSRF) támadások.

• A Juniper részletes listát bocsátott ki a Log4Shell által nem veszélyeztetett termékeiről.

Skybox Security

A Skybox mélyreható elemzést hajtott végre az ügy kapcsán a szoftverein. Az eddigi eredmények szerint: • Az összes Skybox rendszerkomponens (Server, Collector, Manager) használja a Log4j könyvtárat, viszont a Manager sérülékenységét nem lehet távolról kihasználni.• Az érintett Skybox verziók a 11.5.x és a 11.6.x, amelyek a Log4j 2.13.2 és 2.14.1 verzióját használják.

• A 11.4.x és korábbi Skybox verziók nincsenek veszélyben.

• A Skybox jelenleg dolgozik a javítóprogram elkészítésén, de az alábbi oldalon olvasható lépések szerint az ügyfelek maguk is elháríthatják a veszélyt a Java konfigurációs fájl módosításával: https://lp.skyboxsecurity.com/rs/440-MPQ-510/images/Skybox_customer_notification_CVE-2021-44228-Dec14-2021.pdf

Acronis

Az Acronis folyamatosan vizsgálja, hogy mely termékei érintettek a Log4j sérülékenység kapcsán, és tájékoztatja ügyfeleit a felfedezéseiről. Az Acronis Cyber Protect Cloudban az Elasticsearch modul tartalmazza a Log4j könyvtárat, a távoli kódfuttatás azonban nem lehetséges ezen modulon belül a Java Security Manager használata miatt. Az Acronis továbbá új tűzfalszabályokat is létrehozott a potenciálisan érintett szerverekről érkező kimenő kapcsolódások és DNS-lekérdezések blokkolása érdekében.Ivanti

Az Ivanti biztonsági csapata azonnal megkezdte a termékei kivizsgálását. A MobileIron Cloud nem érintett, viszont a sérülékenység hatással van az alábbi MobileIron termékekre: • MobileIron Core• MobileIron Sentry

• Core Connector

• Reporting Database (RDB)=20 Az Ivanti weboldalán elérhetők a probléma orvoslását célzó utasítások.

Radware

A Radware megoldásai közül a KWAF, az Alteon Cloud Control (csak online módban), a Bot Manager Backend / Data API Endpoint / Virtual Appliance, valamint a Vision 4.83-as és korábbi verziók vannak veszélyben. Ezekhez a Radware a bejelentkezéshez kötött Product Status oldalon kínál megoldási lehetőségeket. Az AppWall és a Cloud WAF Service ugyanakkor már az első nap óta észleli és blokkolja a Log4Shell aktivitást. December 9-e és 12-e között a Radware megoldásai több ezer támadási kísérletet észleltek.Stormshield

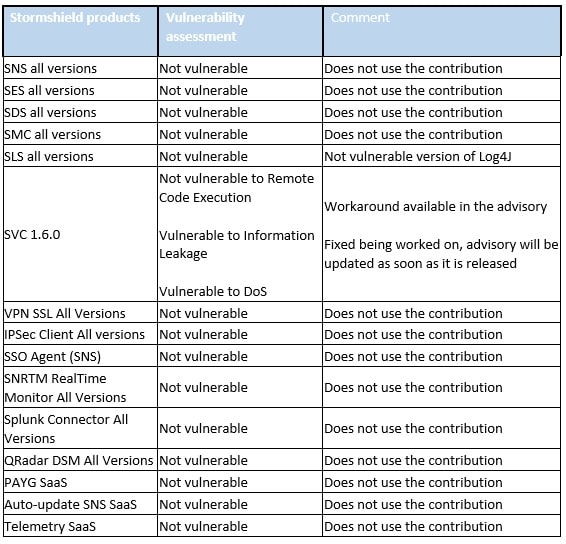

A Stormshield azonnal kifejlesztette termékeire vonatkozóan a védelmet. Ennek részletei a Stormshield weboldalán olvashatók. A cég termékportfóliójának érintettsége az alábbi táblázatban van összefoglalva: