Vezető az ExtraHop hálózatelemzési és láthatósági megoldása a Forrester felmérésében

2023. június 29.

Így védje vállalatát a social média veszélyeitől!

2023. július 05.

Vezető az ExtraHop hálózatelemzési és láthatósági megoldása a Forrester felmérésében

2023. június 29.

Így védje vállalatát a social média veszélyeitől!

2023. július 05.

Sérülékenységi és fenyegetettségi trendek 2023-ban

A Skybox Security 2023. évi jelentése a legújabb sérülékenységi és kiberfenyegetettségi trendeket vizsgálja.

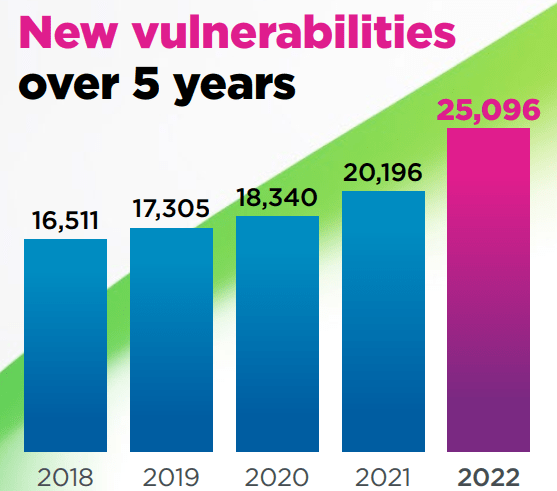

A Skybox saját kutatólaboratóriumaiból, valamint nyilvános adatbázisokból származó adatok és statisztikák elemzése alapján az idei jelentés egy gyorsan változó fenyegetettségi környezetet tár fel. Az elmúlt évek számos fenyegetési trendje gyorsul, az új sebezhetőségek száma várhatóan megugrik, minden korábbi rekordot megdöntve. A kibertámadások gyakorisága és romboló ereje növekszik. A támadások és rosszindulatú szereplők egyre kifinomultabbak, egyre erősebb eszközöket és egyre fejlettebb taktikákat alkalmaznak, mint például a fejlett tartós fenyegetések (APT-k). A rosszindulatú programok ezzel párhuzamosan fejlődnek, és egyre nagyobb hangsúlyt kapnak a „hátsó ajtós” (backdoor) támadások.

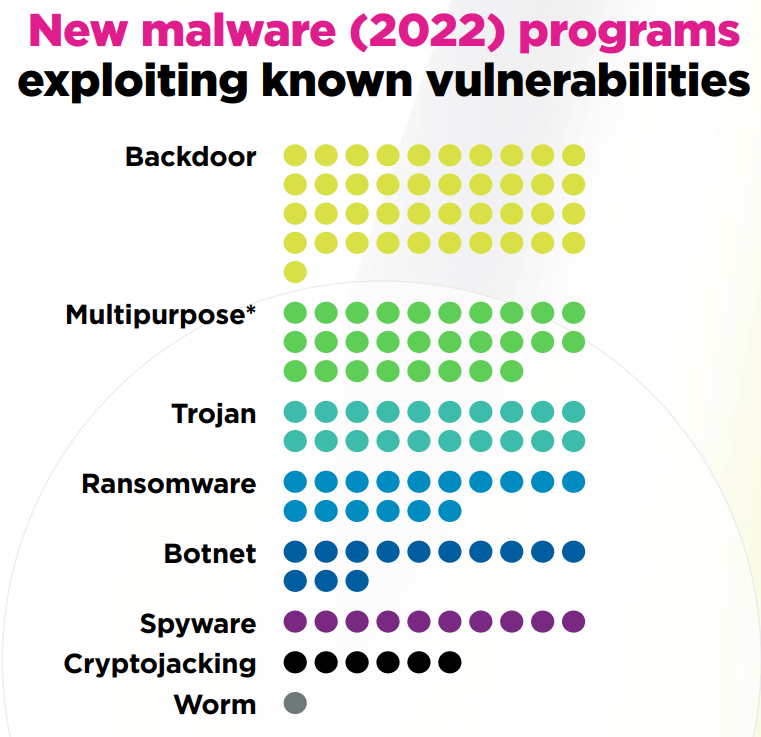

A backdoor támadások voltak a Skybox által nyomon követett rosszindulatú programok leggyorsabban növekvő típusa 2022-ben, megelőzve az olyan kategóriákat, mint a korábban éllovas cryptojacking és ransomware. A „hátsó ajtók” lehetővé teszik a hackerek számára, hogy megkerüljék a normál hitelesítést, és jogosulatlan hozzáférést kapjanak a rendszerekhez. A backdoor szoftverek számának növekedése egyike azoknak a jeleknek, amelyek a fejlett tartós fenyegetések (APT) növekedésére utalnak. Az APT-k összetett, többlépcsős támadások, amelyek során a behatolók titokban belépnek a rendszerbe, és hosszabb ideig ott tartózkodnak, miközben rosszindulatú programokat telepíthetnek, információkat lophatnak, kémkedhetnek, megzavarhatják a működést stb. Az APT-k végrehajtói jellemzően magasan képzett és jó erőforrásokkal rendelkező csoportok, például számítógépes bűnözéssel foglalkozó szervezetek és államok. Az APT-k száma a fenyegetés szereplőinek növekvő kifinomultságát és ambícióit tükrözi. Míg a kiberbűnözés drámai mértékben fejlődött, a kiberbiztonság ehhez képest lemaradt. Sok biztonsági csapatot hátráltatnak az elöregedő eszközök, a munkaerőhiány és a növekvő szabályozási költségek. A kiberfenyegetések változó természetének vizsgálata mellett a Skybox jelentés azt is feltárja, hogy a vezető kiberbiztonsági szervezetek hogyan alkalmaznak új, pragmatikusabb megoldásokat a kockázatok azonosítására és megfékezésére, miközben racionalizálják a munkaterhelést. Nem lehet elhallgatni azt a tényt, hogy a folyamatos sérülékenységi és fenyegetettségi trendek megnehezítették a biztonság fenntartását és megkönnyítették a kiberbűnözést. A meglévő biztonsági eszközök már nem segítenek, sőt, gyakran fokozzák a bonyolultságot. A jó hír az, hogy egy új megközelítés, az úgynevezett folyamatos kitettségkezelés (CTEM) drámai javulást kínál a teljesítmény, a hatékonyság és a kockázatcsökkentés terén. A Gartner definíciója szerint: "a CTEM olyan folyamatok és képességek összessége, amelyek lehetővé teszik a vállalatok számára, hogy folyamatosan és következetesen értékeljék a vállalat digitális és fizikai eszközeinek hozzáférhetőségét, kitettségét és kihasználhatóságát". Ahhoz, hogy a lehető legtöbbet hozza ki ebből a modern, kockázatalapú paradigmából, keressen olyan megoldásokat, amelyek segítenek:a holisztikus megközelítés alkalmazásában. Konszolidálja szervezetében a kiberbiztonsági funkciókat, és szüntesse meg a specializált megoldások által nem lefedett biztonsági réseket és gyártói diverzitást. Kezelje a sebezhetőségeket, a megfelelési kihívásokat, a hálózati kockázatokat és a házirendeket egy integrált platformmal. fenntartani a 360 fokos láthatóságot. Ismerje meg a teljes támadási felületet, beleértve a helyben lévő és a felhőalapú eszközöket, az IT és OT környezeteket, a hibrid hálózatokat és az alkalmazásokat. Gyűjtse össze a releváns eszközadatokat, a kapcsolódási lehetőségeket és a biztonsági irányelveket egyetlen felületen. felfedezni a kitettségek teljes skáláját. Használja ki a szkennelés nélküli észlelésben rejlő lehetőségeket és a fenyegetésekre vonatkozó információszolgáltatásokat is. Folyamatosan ellenőrizze a megfelelőséget, miközben észleli a hibás konfigurációkat és a biztonsági ellenőrzésekben lévő hiányosságokat, amelyek az eszközöket sérülékennyé teszik. felmérni a kockázatokat és rangsorolni azokat. A többdimenziós kockázatelemzéssel és olyan technikák használatával, mint a kitettség- és hozzáférés-elemzés, a passzív támadásszimuláció és a hálózati modellezés, biztosítható a részletes kockázati rangsorolás, amelyre a vállalatoknak szükségük van az erőforrások optimális elosztásához és a kárelhárítási erőfeszítéseik maximális kihasználásához. kiválasztani a megfelelő helyreállítást. Napjaink legjobb megoldásai olyan irányelveket és bevált gyakorlatokat javasolnak, mint például a hálózati szegmentáció, amelyek még ott is enyhíteni képesek a károkat, ahol a javítás nem lehetséges. automatizálni a válaszadást és a problémamegoldást. A legjobb megoldások automatizálják a kockázat számszerűsítése alapján történő priorizálást, automatizált munkafolyamatok segítségével kezdeményezik és ellenőrzik a javítást, majd jelentik az eredményeket. partneri kapcsolatot kialakítani a szakértőkkel. A kiberbiztonság csapatjáték, amely a kompetenciák széles skáláját, valamint a különböző szereplők közötti nagyfokú koordinációt és együttműködést igényli. A gyártók kiválasztásánál nem csak a technológiájuk és termékeik, hanem a valós tapasztalataik, problémamegoldó képességeik, valamint az ügyfeleiktől és az ökoszisztémától származó tapasztalatok hasznosítására való képességükre is tekintettel kell lenni. Ezek a képességek együttesen proaktív, integrált és fenntartható megközelítést tesznek lehetővé a sebezhetőségek és a biztonsági irányelvek kezelése terén. A folyamatos kitettségkezelés sokkal szigorúbbá, pragmatikusabbá és költséghatékonyabbá teszi a kiberbiztonságot, és lehetővé teszi, hogy a korlátozott erőforrásokkal rendelkező csapatok elkerüljék a túlterhelést, és azokra a kockázatokra összpontosítsanak, amelyek valóban fontosak az üzletmenet szempontjából. A Skybox adatbázisa több, mint 15 000 termék több, mint 150 000 sérülékenységéről tartalmaz információkat, többek között: operációs rendszerek alkalmazások hálózati és biztonsági technológiák fejlesztői eszközök internetes és mobilalkalmazások IIoT eszközök ipari vezérlőrendszerek (ICS) és SCADA eszközök. Keressen minket, hogy mérnökeink részletekbe menően tájékoztassák Önt a Skybox Security integrált tűzfal-, hálózat- és sérülékenységmenedzsment platformjáról, amely csaknem 150 gyártó megoldásával működik együtt!