Új ipari kivitelű switchek az Extreme Networkstől

2022. október 06.

Skybox Security kompetenciaépítés a RelNetben

2022. október 10.

Új ipari kivitelű switchek az Extreme Networkstől

2022. október 06.

Skybox Security kompetenciaépítés a RelNetben

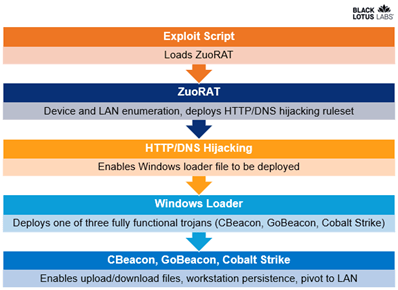

2022. október 10.2022. június 29-én a Black Lotus Labs, a Lumen Technologies fenyegetésfelderítő ága, felfedte a biztonsági rés létezését. Úgy tűnik, hogy a program a Mirai botnet mögötti kód erősen módosított változata. A biztonsági kutatók szerint a fenyegetés Észak-Amerikát és Európát célozta, és két évig észrevétlen maradhatott. A támadások 2020 októberében kezdődtek, és az ASUS, Cisco, DrayTek és NETGEAR routerek ismert sebezhetőségeit célozták meg. A támadók ezután eszközöket tudtak azonosítani a hálózaton, és oldalirányú mozgással további rendszerekhez fértek hozzá. Tekintettel az időzítésre, valószínű, hogy a támadók kihasználták a világjárvány okozta gyors átállást az otthoni munkára.

Hogyan fertőződnek meg a felhasználók?

A Black Lotus Labs szerint a ZuoRAT kifejezetten kishálózati és otthoni routerekhez összeállított MIPS-fájl, amely feltérképezi a gazdagépet és a belső LAN-t, rögzíti a fertőzött eszközön továbbított csomagokat, és közbeékelődéses támadásokat hajt végre (ún. „man-in-the-middle” akciók, azaz DNS- és HTTPS-eltérítések előre meghatározott szabályok alapján).

A ZuoRAT által használt támadási vektor

A ZuoRAT támadás az ismert, CVE-2020-26878 és CVE-2020-26879 sebezhetőségek kihasználásával kezdődik egy Python által lefordított Windows Portable Executable fájl segítségével a routerek megcélzására. A kutatók azonban csak a JCG-Q20 típusú routereket kihasználó szkripthez tudtak hozzáférni, ezért lehetséges, hogy vannak további, még nem ismertexploit-ok. A rosszindulatú program számos webszolgáltatást lekérdez, hogy megszerezze a router nyilvános IP-címét. Ha ez nem sikerül, a ZuoRAT törli magát. Valószínű, hogy a támadó javítatlan sebezhetőségeket használt fel, hogy hitelesítő adatokat lopjon el a megcélzott routerektől. Bár léteznek patchek ezekhez a sérülékenységekhez, a rendszergazdák ezen kishálózati és otthoni eszközökön általában nem hajtják végre a frissítéseket.